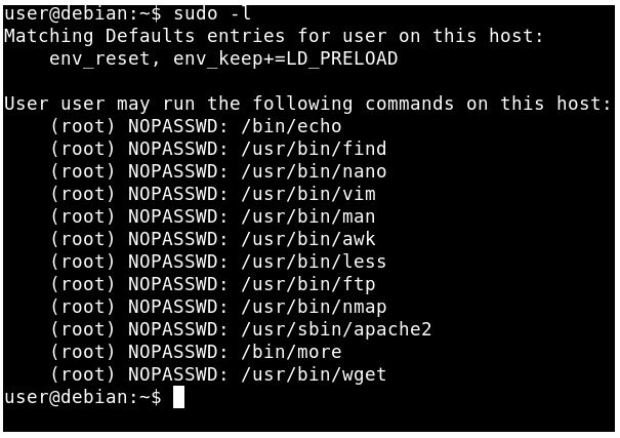

¿Cómo explotar permisos débiles de NFS a través de Privilege Escalation?

Si tiene un Shell con privilegios bajos en cualquier máquina y descubrió que un equipo tiene un recurso compartido NFS, es posible que pueda usarlo para escalar privilegios. Dependiendo deLEER MÁS