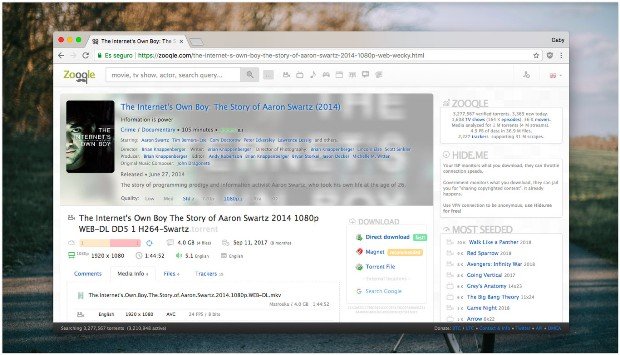

Zooqle, el buscador de torrents definitivo para los que extrañan KickassTorrents o ExtraTorrent

El mundo de los sitios de descargas de torrents no es tan florido como solía ser, perseguidos por la industria el entretenimiento, algunos han desaparecido por completo como Kickass Torrents y ExtraTorrent, oLEER MÁS