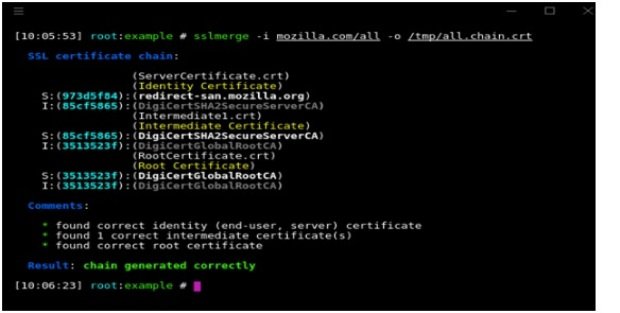

Sslmerge, Herramienta para construir una cadena de certificación SSL desde el Certificado Raíz hasta el Certificado de Usuario final

Es una herramienta abierta al público auxiliar en la construcción de una cadena de certificación Secure Socket Layer (SSL) válida desde el certificado raíz hasta el certificado de usuario final.LEER MÁS