Cuando pensamos en virus y troyanos solemos tener en mente la imagen de las diferentes piezas de software malicioso que, más o menos complejas, son a las que nos enfrentamos día a día al estar conectados a Internet, sin embargo, existen amenazas mucho más complejas que actúan a un nivel tan bajo que son prácticamente imposibles de detectar, tal como ha pasado en esta ocasión, donde un malware lleva actuando de forma oculta 14 años.

En estos momentos se está llevando a cabo la convención de seguridad “Security Analyst Summit 2015” en Cancún. En esta convención, los responsables de la empresa de seguridad rusa Kaspersky han querido publicar una serie de detalles sobre un malware llamado “Equation” que afirma ser la pieza de software maliciosa más compleja vista hasta el momento. Este malware lleva presente entre los usuarios desde el año 2001 y no ha sido identificado hasta ahora, 14 años después.

Este malware no ha podido ser desarrollado por un sencillo grupo de piratas informáticos, sino que detrás de él hay una considerable financiación y recursos casi ilimitados con los que poder desarrollar un malware de semejantes capacidades. Una vez más, este malware ha sido desarrollado por un grupo de hackers contratados por la NSA tal como muestran unos documentos filtrados sobre el “modus operandi” de este malware.

Equation lo forman 6 troyanos diferentes, comunicados entre sí, encargados de infectar el sistema y dotar a las personas que lo controlan de un acceso y control total del mismo. Igualmente permite recibir nuevos módulos con nuevas funcionalidades según sea necesario para, por ejemplo, introducir un keylogger o un software espía específico que recopile información de forma autónoma o recibir nuevos módulos que exploten nuevas vulnerabilidades desde las que poder seguir teniendo el control de los sistemas de las víctimas.

En un principio, el Equation fue diseñado para distribuirse a través de un CD-ROM aprovechando una vulnerabilidad explotada a través de un fallo al procesar el icono de un archivo .LNK (acceso directo). Posteriormente el malware ha sido modificado para ser capaz de infectar sistemas a través de otras plataformas como memorias USB, correos electrónicos e incluso aprovechando una vulnerabilidad en un formato específico de foros. Es imposible saber si uno está infectado y evitar infectarse ya que tal como se ha podido descubrir, algunas víctimas recibieron el malware a través de un CD-ROM enviado por correo por un amigo, donde en algún momento durante el viaje, el malware fue incluido de forma totalmente oculta en la unidad óptica.

Cuando Equation llega a los usuarios e infecta a sus víctimas empieza a cifrarse a sí mismo y a ocultar varias copias de él en el disco duro y en el registro de Windows de manera que es prácticamente imposible detectarlo. Al explotarse a través de varias vulnerabilidades zero-day del sistema operativo (ya solucionada por Microsoft), este malware era capaz de saltarse todas las restricciones y medidas de seguridad del sistema en cuestión, actuando de forma totalmente invisible de cara a los usuarios y al software de seguridad instalado.

Sin duda el aspecto más preocupante de Equation es que es capaz de infectar los firmware de los discos duros de los principales fabricantes como Seagate, Western Digital y Toshiba, entre otros, donde es capaz de ocultarse de forma persistente e imposible de detectar para infectar de forma constante a las víctimas, aunque estas desinfecten o borren todos los datos del disco duro, desde el firmware vuelve a aparecer una y otra vez y a tomar el control del sistema.

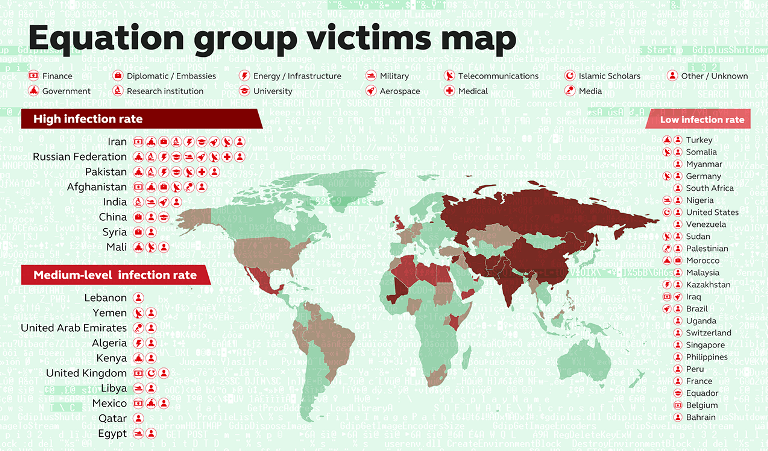

Sin duda Equation es el malware más peligroso y complejo desarrollado hasta el momento y, una vez más, se vuelven a demostrar los planes de espionaje mundial que la NSA lleva a cabo a nivel mundial. Es imposible saber qué más amenazas existirán en la red y qué organizaciones estarán detrás de ellas.

Fuente:https://www.redeszone.net/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad