El ransomware es el tipo de malware más peligroso de los últimos años. Este software malicioso llega, generalmente, a través de páginas web maliciosas o correos electrónicos de Spam y, cuando infecta a la víctima, automáticamente empieza a cifrar todos los datos para pedir una contraseña por recuperarlos. Con el fin de complicar más tanto su identificación como recuperación gratuita, los piratas informáticos están realizando constantemente todo tipo de pruebas hasta dar con la que, definitivamente, complique esta tarea, tal como han hecho los piratas informáticos responsables del peligroso CryptXXX.

Según los expertos de seguridad de Bleeping Computer, el conocido ransomware CryptXXX, ahora también conocido como UltraCrypter, ha cambiado su código en la última versión detectada hace tan solo unas horas en la que, además de incluir cambios internos en el comportamiento general de la herramienta maliciosa, ahora cifra los datos de sus víctimas añadiendo una extensión aleatoria, en hexadecimal. Por ejemplo, los expertos de seguridad han detectado que una misma copia del ransomware cifra, a una víctima, añadiendo a todos los archivos la extensión .AC0D4 y a otra añadiendo la extensión .DA3D1.

Por el momento, los expertos de seguridad están intentando identificar cómo genera el ransomware la extensión, aunque lo más probable es que sea de forma aleatoria, utilizando entropía. Este hecho dificulta notablemente la recuperación de los datos de forma automática mediante las herramientas diseñadas en el pasado ya que, al tener los archivos una extensión diferente para cada usuario, es bastante más complicado crear una herramienta universal para recuperarlos.

CryptXXX sigue utilizando el mismo algoritmo y la misma forma de pago

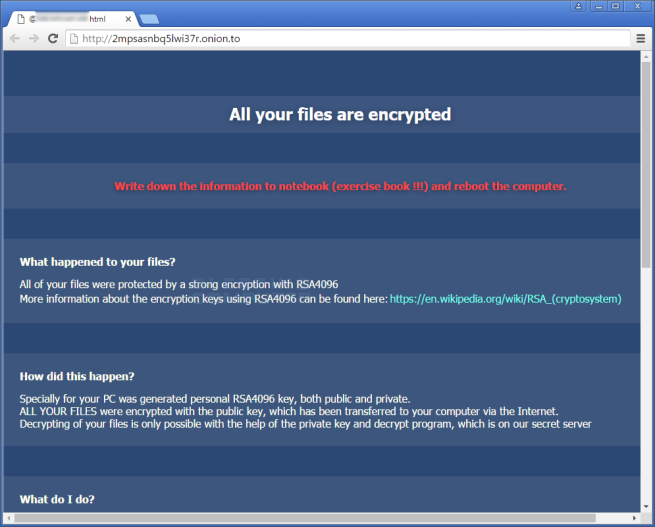

Por el momento, el modus operandi de este ransomware es igual que el de sus versiones anteriores. Cuando infecta al usuario, automáticamente genera un ID único junto a una clave privada, los cuales se envían al servidor de los piratas informáticos y quedan asociados de manera que si el ID realiza el pago, se le envía solo su clave privada. Una vez que el ID y la clave están ya subidos, comienza el cifrado utilizando un cifrado RSA-4096.

Finalmente se generan 3 archivos diferentes .txt, .html y .bmp con el ID del usuario desde donde se pueden ver las instrucciones para el pago y recuperación de los datos.

Aunque aparentemente el algoritmo no ha cambiado, las herramientas existentes para recuperar los datos de forma totalmente gratuita han dejado de funcionar, por lo que, de caer víctimas de esta amenaza, tendremos que esperar a que las empresas de seguridad creen nuevas versiones preparadas para estas extensiones aleatorias (por ejemplo, pidiendo al usuario que la introduzca o que cargue un archivo cifrado para descifrar todos los demás) ya que, de lo contrario, el programa no sabrá sobre qué archivos debe actuar.

Es posible que este sea un primer paso hacia algo mucho más peligroso. Si los piratas informáticos quieren complicar aún más la tarea de recuperación es posible que, tarde o temprano, terminen por generar extensiones aleatorias y diferentes a cada uno de los archivos, llegando a ser esto algo completamente caótico.

Fuente:https://www.redeszone.net/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad