Las argucias de los ciberdelincuentes obligan a los usuarios a permanecer alerta, ya que cuando menos se lo esperan pueden toparse con un archivo malicioso. Y es que aunque parezca inverosímil los hackers están recurriendo a los archivos de ayuda de Microsoft para distribuir un virus que se hace pasar por la aplicación PuTTY.

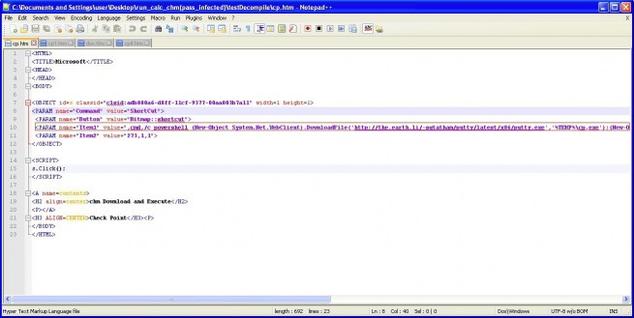

Este tipo de archivos (CHM) están disponibles desde el desafortunado sistema operativo Windows Vista hasta las versiones actuales de Windows 8, aportando al usuario documentación adicional y manuales para utilizar determinados productos y resolver las dudas que surjan. El problema es que este tipo de ayudas están compiladas en binario y programadas en HTML para que sea mucho más fácil su utilización, permitiendo que se puedan editar los archivos e introducir código de forma relativamente sencilla.

Todo parece indicar que la distribución de malware utilizando este método se está produciendo desde marzo y se ayudan de los servicios de correo electrónico y algunas redes sociales, siendo detectado en la actualidad por muy pocas herramientas de seguridad.

El malware se oculta en el equipo como la aplicación PuTTY

Para provocar que su detección y eliminación sea mucho más complicada, los ciberdelincuentes hacen creer al usuarios que se encuentran ante PuTTY, el cliente SSH y telnet. Ante este método de distribución de archivos maliciosos los usuarios pueden hacer más bien poco y los expertos en seguridad urgen a Microsoft a que encuentre una solución y la ponga en práctica. Desde las compañías encargadas de desarrollar este tipo de herramientas han confirmado que a lo largo de esta semana y la siguiente las soluciones serán capaces de detectar este virus y eliminarlo de forma eficaz.

No se trata de la primera vez que se hace uso de este tipo de distribución, ya que anteriormente CryptoWall también se distribuyó haciendo uso de estos archivos.

Fuente:https://www.redeszone.net/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad