Los servicios de almacenamiento en la nube son algo imprescindible para los usuarios en su día a día, ofreciendo la posibilidad de acceder a los archivos más importantes desde cualquier lugar y equipo. Sin embargo, no todo es bueno y expertos en seguridad han detectado que Dropbox, Google Drive o OneDrive permiten el acceso a estos sin necesidad de contraseña.

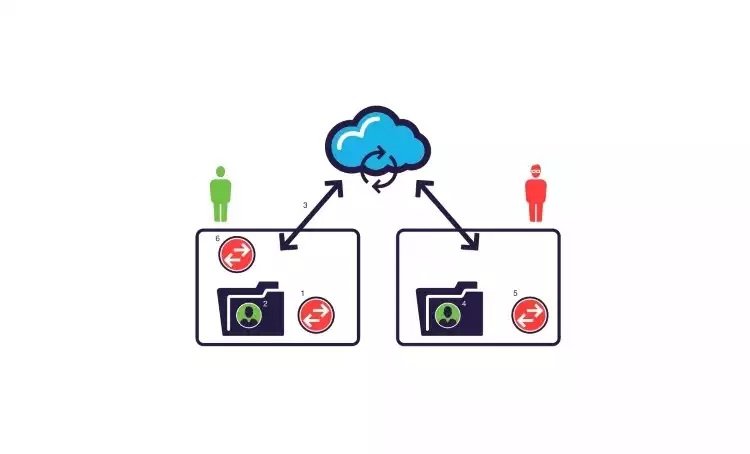

Para ser más exactos, un atacante podría acceder a los archivos de los usuarios sin la necesidad de hacer uso de la contraseña de la cuenta, utilizando lo que se conoce como un ataque MITC (Man in the Cloud). Este ataque que han descubierto expertos en seguridad no se aprovecha de fallos de seguridad existentes, sino de la implementación de los servicios, es decir, de los mecanismos que hacen que estos funcionen o mejor dicho, que los archivos sean capaz de sincronizarse sin la necesidad de solicitar al usuario la contraseña cada vez que se quiera realizar esta operación.

Para que esto sea así se utiliza un token que suple a la contraseña y permite la sincronización sin la utilización de esta y de forma totalmente automática.

Un token puede ser robado y utilizarse desde otros equipos

Teniendo en cuenta que el se almacena en los dispositivos que el usuario tiene vinculados a su espacio de almacenamiento, existen una gran cantidad de amenazas malware que permiten el acceso a los equipos de forma remota y el robo de los archivos, por lo que este aspecto no debería ser un problema para los ciberdelincuentes.

Una vez robado este, puede utilizarlo para acceder a los archivos de ese espacio de almacenamiento sin ningún tipo de límites, como si se tratase del propietario de la misma.

Dropbox y Box permiten el uso de estos tokens cuando la contraseña se ha cambiado

Aunque lo anterior pueda parecer alarmante, lo que es realmente preocupante es que el usuario realice un cambio de contraseña y el token siga siendo válido para acceder a los espacios de almacenamiento y por lo tanto a los archivos.

La solución que han encontrado a este problema los expertos en seguridad es desvincular todos los dispositivos de la cuenta o en algunos casos eliminarla y crear una nueva.

Todos coinciden en que se trata de un problema que se debe resolver, ya que hasta el momento no se ha utilizado (o al menos que se sepa) este funcionamiento anómalo, pero en futuro podría exponer los archivos privados de los usuarios a ciberdelincuentes.

Fuente:https://www.redeszone.net/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad