Puede prevenir contra malware como CryptoWall, TeslaCrypt, Alpha Crypt, CryptoDefense, Locker, Ransomware con ayuda de Políticas de restricción de software fácilmente según profesionales de servicios de seguridad informática. Directivas de restricción de software (SRP) nos permiten prevenir ejecución de software o malware través de políticas de grupo de la red. Vamos a implementar directivas de restricción de software (SRP) para bloquear los archivos ejecutables como de Ransomware o Locker malware en los áreas específicos acuerdo con capacitación de hacking ético en México. Cualquier administrador de la red puede implementar políticas de grupo junto con SRP. Eso le daría más control sobre los software que un usuario de la de red puede instalar.

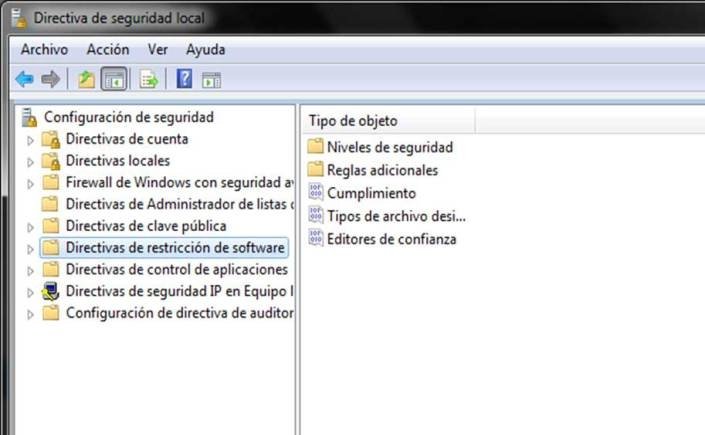

Explica un experto de forense digital que para abrir el Editor de políticas de seguridad local, haga clic en el botón Inicio y escriba directiva de seguridad local y seleccione el resultado de la búsqueda que aparece.

Expanda Configuración de seguridad y, a continuación, haga clic en la sección de Políticas de restricción de software. Si usted no ve los artículos en el panel derecho, como se muestra arriba, usted tendrá que añadir una nueva política. Para ello haga clic en el botón Acción y seleccione nuevas políticas de restricción de software. Esto luego habilitar la política y el panel derecho aparecerá como en la imagen de arriba. A continuación, debe hacer clic en la categoría Reglas adicionales y haga clic en el panel derecho y seleccione Regla de nueva ruta. A continuación, debe agregar una regla de ruta para cada uno de los elementos que se enumeran a continuación.

A continuación se presentan algunas reglas de ruta que se sugieren se utiliza no sólo para bloquear las infecciones por correr, sino también para bloquear los archivos adjuntos de ser ejecutado cuando se abre en un cliente de correo electrónico.

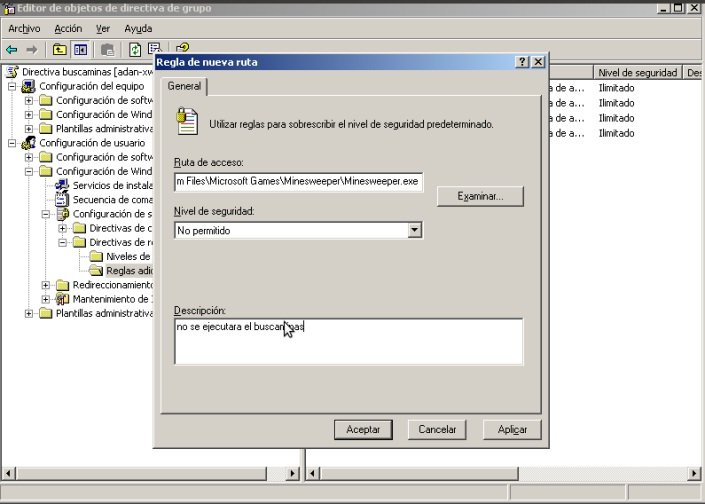

Vamos a crear las reglas que alcanzarán al software sobre el que desea aplicar una restricción.

Bajo regla de nueva ruta, introduzca %AppData%\*. Exe.

En nivel de seguridad: seleccione ‘no permitido’.

Ingrese una descripción No permita que los ejecutables que se ejecuten desde %AppData%.

Bajo regla de nueva ruta, introduzca %ProgramData%\*. Exe.

En nivel de seguridad: seleccione ‘no permitido’.

Ingrese una descripción No permita que los ejecutables que se ejecuten desde %ProgramData%.

Bajo regla de nueva ruta, introduzca %LocalAppData%\*. Exe por Windows 7/8/Vista.

%UserProfile%\ Configuración \*.exe por Windows XP.

En nivel de seguridad: seleccione ‘no permitido’.

Ingrese una descripción No permita que los ejecutables que se ejecuten desde %LocalAppData%.

Bajo regla de nueva ruta, introduzca %LocalAppData%\Temp\Rar*\*.exe por Windows 7/8/Vista.

%UserProfile%\Configuración\Temp\Rar*\*.exe por Windows XP.

En nivel de seguridad: seleccione ‘no permitido’.

Ingrese una descripción No permita que los ejecutables que se ejecuten desde WinRAR.

Bajo regla de nueva ruta, introduzca %LocalAppData%\Temp\7z*\*.exe por Windows 7/8/Vitsa.

%UserProfile%\Configuración\Temp\7z*\*.exe por Windows XP.

En nivel de seguridad: seleccione ‘no permitido’.

Ingrese una descripción No permita que los ejecutables que se ejecuten desde 7zip.

Bajo regla de nueva ruta, introduzca %LocalAppData%\Temp\wz*\*.exe por Windows 7/8/Vitsa.

%UserProfile%\Configuración\Temp\wz*\*.exe por Windows XP.

En nivel de seguridad: seleccione ‘no permitido’.

Ingrese una descripción No permita que los ejecutables que se ejecuten desde Winzip.

Bajo regla de nueva ruta, introduzca %LocalAppData%\Temp\*.zip\*.exe por Windows 7/8/Vitsa.

%UserProfile%\Configuración\Temp\*.zip\*.exe por Windows XP.

En nivel de seguridad: seleccione ‘no permitido’.

Ingrese una descripción No permita que los ejecutables que se ejecuten desde Windows Zip .

Es posible que algunas aplicaciones legítimas ya no funcionen. Esto se debe a que algunas compañías instalan erróneamente sus aplicaciones bajo perfil de un usuario en lugar de en la carpeta de programa al que pertenecen profesionales de servicios de seguridad informática. Debido a esto, las directivas de restricción de software evitarán aquellas aplicaciones que se ejecute.

Si una directiva de restricción de software está bloqueando un programa legítimo, usted tendrá que crear una regla de ruta para el ejecutable de un programa concreto y establezca el nivel de seguridad como todo permitido.

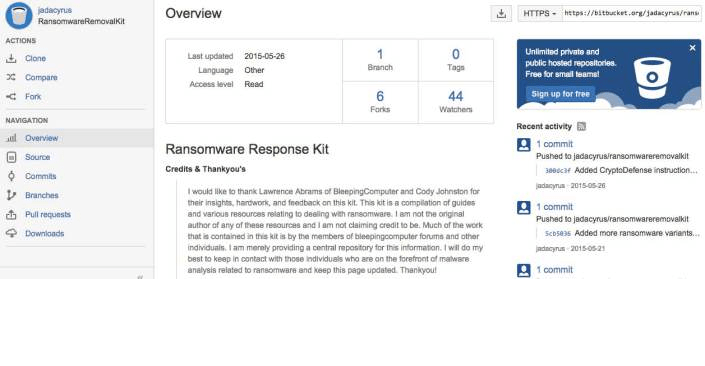

Mike Stevens, profesor de capacitación de hacking ético menciona que hay nuevo kit de solucionar problema de Ransomware y es disponible para todos. Pueden leer más sobre ransomware removal kit aquí.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad