Cuckoo es un sistema de análisis automatizado de malware de fuente abierta.

Los profesionales de ethical hacking, utilizan Cuckoo para ejecutar y analizar automáticamente los archivos y recoger los resultados comprensivos del análisis que describen lo que hace el malware mientras se ejecuta dentro de un sistema operativo aislado.

Según expertos de ethical hacking, puede recuperar los siguientes tipos de resultados:

- Los rastros de las llamadas realizadas por todos los procesos generados por el malware.

- Los archivos han sido creados, borrados y descargados por el malware durante su ejecución.

- Los volcados de memoria de los procesos malware.

- El rastro del tráfico de red en formato PCAP.

- Imágenes tomadas durante la ejecución del malware.

- La memoria completa de la papelera de reciclaje de las máquinas.

Cuckoo Sandbox comenzó como proyecto de equipo de ethical hacking de Google en 2010 dentro del Proyecto Honeynet. Cuckoo está diseñado para ser utilizado tanto como una aplicación independiente así como para integrarse en frameworks más grandes, gracias a su diseño extremadamente modular.

Se puede utilizar para analizar:

- Ejecutables de Windows genérico

- Los archivos DLL

- Los documentos PDF

- Documentos de Microsoft Office

- URLs y archivos HTML

- Escrituras de PHP

- Los archivos CPL

- (VB) scripts de Visual Basic

- Archivos ZIP

- JAR de Java

- Los archivos de Python

- Casi cualquier otra cosa

Gracias a su modularidad y capacidades de scripting de gran alcance, no hay límite en lo que puedas lograr con Cuckoo.

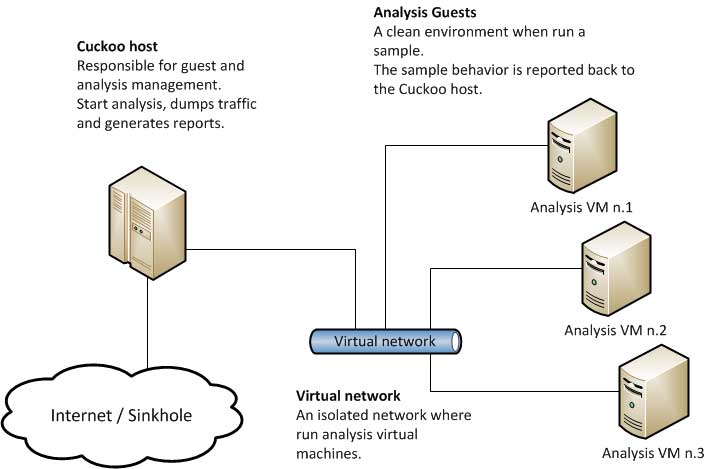

Arquitectura

CuckooSandbox consiste en un software de gestión central que se encarga de la ejecución y el análisis de las muestras.

Según expertos de Ethical hacking de IICS, cada análisis se lanzado en una fresca y aislada máquina virtual o física. Los principales componentes de la infraestructura de Cuckoo son Host machine (software de gestión) y un número de máquinas de clientes (máquinas virtuales o físicos para el análisis).

El Host ejecuta el componente principal de sandbox que gestiona todo el proceso de análisis, mientras que los huéspedes son los entornos aislados, donde las muestras de malware consiguen efectivamente realizarse y analizarse de forma segura por un experto de ethical hacking.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad