El año pasado tuvo lugar un grave hackeo a la NSA por parte del grupo Shadow Brokers, en el cual se robaron importantes herramientas que a su vez la NSA usaba para hackear. Éstas, al parecer, se quedaron olvidadas en un servidor donde un operario de la NSA había trabajado, acabando en manos del público unos meses después. Una de esas herramientas dio lugar a WannaCry, un ransomware que sembró el caos a mediados de año.

Otro grave descuido de la NSA: un servidor abierto sin contraseña

Ahora, la NSA ha vuelto a ser hackeada por otro grave descuido. La compañía se dejó en un servidor de Amazon Web Services un disco virtual (una copia de seguridad de un sistema) con fecha de mayo de 2013, el cual contenía algo más de 100 GB de datos de un equipo cibernético con el nombre en clave “Red Disk”. El sistema operativo usado en ese disco virtual es una distribución de Linux, pero al intentar instalarla no inicia porque probablemente dependa de ordenadores y servidores disponibles sólo dentro del Pentágono.

El servidor, aunque no aparecía listado, no tenía contraseña, por lo que cualquiera que tuviese la dirección podía acceder a él. Este subdominio tenía el nombre de “INSCOM”, una abreviación de US Army Intelligence and Security Command. Fue Chris Vickery, director de riesgos cibernéticos de la empresa Upguard, quien descubrió a finales de septiembre este servidor, alertando al gobierno en octubre.

La tercera filtración de información confidencial de la NSA

Este tipo de filtraciones en servidores de Amazon también le han ocurrido al Pentágono, Verizon o al Dow Jones. Sin embargo, las de la NSA son las más peligrosas porque incluyen herramientas dañinas que buscan hackear y atacar objetivos. Esta es la tercera gran filtración de la NSA, después de la de Snowden en 2013 y la de Shadow Brokers en 2016.

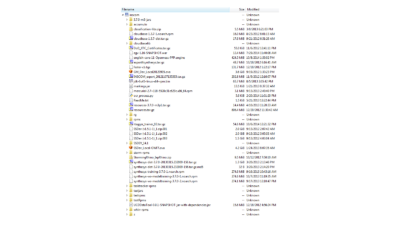

Los archivos de esta filtración están clasificados como NOFORN (No Foreign Nationals), haciendo referencia a información tan sensible que Estados Unidos no la comparte ni con países aliados extranjeros. En total, son 47 archivos visibles los que forman los datos, tres de los cuales se podían bajar y mostraban datos de seguridad nacional. El resto de archivos no se podían descargar porque era necesario estar dentro de una red del Pentágono para hacerlo.

Entre la información presente en esos archivos, se encontró:

- Disco duro virtual con información clasificada de comunicaciones a nivel militar y estatal

- Detalles sobre la plataforma de Defensa DCGS-A

- Información de Red-Disk, un sistema de inteligencia basado en la nube para permitir a soldados en el campo enviar informes clasificados, grabaciones de drones, imágenes vía satélite, etc. Su coste fue 93 millones de dólares, y el proyecto fracasó por ser lento, difícil de usar, y lleno de cuelgues.

- Claves privadas de Invertix, una empresa que trabaja con el INSCOM.

Fuente:https://www.adslzone.net/2017/11/29/nsa-hackeo-red-disk/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad