Cada día tenemos más cosas conectadas a internet dentro y fuera de casa que se comunican con todo el mundo. ¿Debemos tener miedo? ¿Qué podemos hacer para protegernos? La seguridad en el hogar en este siglo XXI tiene otra puerta además de la principal.

Una nueva puerta al hogar

Todo hogar tiene muchos lugares por los que entrar si un delincuente se lo propone. Desde las puertas blindadas hasta las ventanas o las propias paredes se pueden hackear. Ninguna cerradura (física) es perfecta, todas tienen un punto o un sistema en el que se pueden llegar a abrir. Y lo mismo pasa con el cable de internet, si la puerta no es buena será fácil que nos entren a “robar”.

Actualmente casi todos los electrodomésticos pueden estar conectados a internet. Raro es ya quien no tiene una smartTV o directamente un frigorífico que sabe lo que falta y hace la compra él solito por internet. La industria ha llenado nuestro hogar de una oferta infinita de aparatos que podemos controlar desde internet aunque estemos en cualquier parte del mundo, es el llamado internet de las cosas (IoT, Internet of Things). Es algo increíble, pero, parafraseando al tío Ben, “todo poder conlleva una gran responsabilidad”.

La seguridad en el mundo físico es algo que tenemos bien asumido y forma parte del sentido común, pero no se puede decir lo mismo de la seguridad en internet. Está muy claro que nunca vas a dejar tu bici en la calle sin ponerle un candado, pero sí que dejamos el router de casa con la contraseña que venía por defecto sin tener la sensación de que en cualquier momento nos pueden robar. Para el segundo caso a la mayoría nos falta educación tecnológica, pero nos podemos proteger.

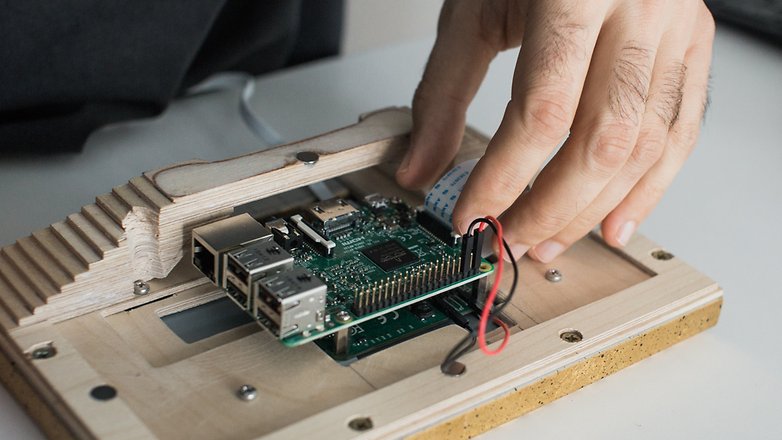

En el internet de las cosas el mercado nos ofrece productos bien terminados, enchufar y listo, y también se ha puesto muy de moda el “hazlo tu mismo”, o DIY (siglas del ingles: “do it yourself”). Desde Raspberry Pi (o Raspi) a cámaras de vigilancia, todo se conecta a internet pero los riesgos son diferentes.

Si compramos un dispositivo terminado que se conecta a internet dependemos del software del fabricante para que sea seguro y nosotros no debemos de preocupar de actualizarlo en cuanto esté disponible, al igual que con un smartphone.

Si somos más de “hazlo tu mismo” nos deberemos preocupar de más cosas además de actualizar regularmente el software. Si, por ejemplo, tenemos una Raspi para acceder a nuestro disco duro en remoto, hemos instalado el software por defecto sin crear un nuevo usuario ni siquiera cambiar la contraseña y hemos abierto el puerto en el router para acceder desde internet, nosotros mismos hemos abierto la puerta de atrás.

El hack del hogar

Los dispositivos IoT se conectan a internet y pueden estar accesibles para todo el mundo. En Shodan (un buscador de dispositivos) podemos buscar cualquier dispositivo IoT, incluso buscar los que tienen vulnerabilidades. Esto nos da una idea de la accesibilidad de estos aparatos, para nosotros y para cualquiera que se lo proponga.

Por lo tanto debemos preocuparnos por la seguridad de los dispositivos que compramos y tenemos conectados en casa. Esto va a depender en gran medida del grado de madurez tecnológica del fabricante del dispositivo.

Algunos ejemplos del hacking de las cosas

En los últimos años hemos conectado todo a internet. Actualmente hay más 7000 millones de aparatos conectados a internet, y muchos otros que se pueden conectar a redes Wi-Fi, Bluetooth, NFC, etc. Las conexiones de estos dispositivos son la puerta para explotar las vulnerabilidades de su software y tomar el control.

El 21 de octubre de 2016 Dyn, el proveedor DNS más grande del mundo, sufría un ataque DDoS (denegación de servicio) desde una botnet de millones de dispositivos IoT. Es decir, todos estos millones de dispositivos quisieron entrar en las páginas web que gestiona Dyn colapsando sus servidores y dejando sin servicio a empresas como Twitter, GitHub, PayPal, Amazon, Reddit, Netflix o Spotify.

Otro ejemplo de hack de dispositivos IoT lo vimos pocas semanas después en una de las oficinas de Oracle. Gracias a un drone se pudo mandar una señal a una serie de bombillas inteligentes para que repitieran el código morse de S.O.S.

Las cámaras de seguridad conectadas a internet puede que a veces no sean del todo seguras como deberían. En 2014 unas 73000 cámaras de seguridad en todo el mundo fueron hackeadas y se publicaron algunas imágenes tomas por las mismas. Hace poco también leíamos el titular en el que en tan solo 98 segundos se hackeaba una cámara de seguridad low cost de 55$.

Seguro que este hack sí que os suena más. Allá por 2014 un equipo de ingenieros especializados en seguridad informática (hackers de verdad), consiguieron tomar el control de un Jeep mientras circulaban por una autovía. La reacción de Jeep fue un poco lenta y torpe, puesto que tardó meses en actualizar los coches y solo a través de un taller. Suspenso en madurez tecnológica para Jeep.

Cómo protegerse del hacking en el hogar

Hay cientos de empresas que se preocupan por la seguridad del internet de nuestras cosas, como Cisco o Google. Pero está visto que las cosas que se pueden hackear se hackean, así que os vamos a dejar unos consejos para manteneros alerta en la seguridad de los dispositivos IoT y de todo lo que se conecta a internet (incluido smartphones):

- Antes de comprar asegúrate de que el fabricante puede hacer frente a un parcheado rápido de las vulnerabilidades.

- Cambia los usuarios y contraseñas por defecto. Esto es básico aunque sé que da pereza.

- Desactiva el Universal Plug-and-Play (UPnP), que traducido es algo como enchufar y listo, ya que crea directamente un agujero de seguridad en las conexiones del router.

- Desactiva en tu router el Remote Management Protocol, especialmente si es a través de Telnet que suele ser una vía de infección para Mirai malware.

- Mantén el software de tus dispositivos actualizado y parcheado.

- Opcionalmente puedes adquirir un dispositivo firewall que pueda evitar ataques.

Fuente:https://www.androidpit.es/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad