Los gestores de contraseñas son un tipo de software muy utilizado últimamente. Gracias a él los usuarios pueden configurar contraseñas muy complejas para proteger sus inicios de sesión de usuarios no autorizados sin preocuparse de recordarlas todas ellas, simplemente dependiendo de un software y recordando una sola contraseña maestra para dicha aplicación. Como ya hemos advertido en otras ocasiones y han demostrado varios expertos en seguridad, estas aplicaciones no son tan infranqueables como la gente cree, y una vez más, tenemos una prueba de ello.

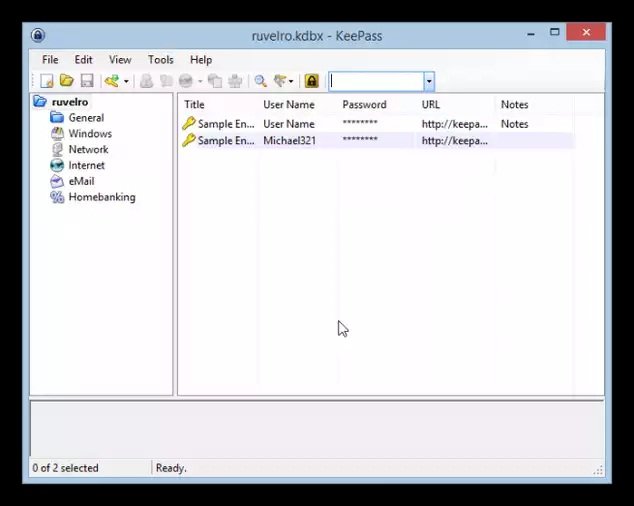

KeePass es uno de los gestores de contraseñas más utilizados del mercado. A diferencia de otros más conocidos como LastPass, este es totalmente gratuito y de código abierto, lo que garantiza, al menos en teoría, que es mucho más seguro y privado que el software cerrado. Sin embargo, aunque aparentemente es seguro parece que en la práctica no lo es tanto.

Denis Andzakovic, un investigador de seguridad, ha publicado una herramienta llamada KeeFarce (de código abierto, disponible en GitHub) desarrollada para capturar y robar toda la base de datos de KeePass alojada en la memoria Ram de un ordenador.

Cómo roba KeeFarce las contraseñas de KeePass

KeeFarce hace uso de la técnica “DLL Injection” para permitir que aplicaciones de terceros tengan acceso a los procesos de otras aplicaciones dentro de la memoria que, por defecto, deberían estar limitados. El proceso que inyecta en la memoria se encarga de buscar cualquier base de datos abierta en ese momento y capturar todos los datos de ella, incluyendo nombres de usuario, contraseñas, datos bancarios, notas privadas y direcciones URL guardadas para exportarlos a un archivo de texto CSV sin cifrar.

De esta manera cualquier usuario no autorizado que ejecute KeeFarce podrá conseguir la base de datos completa de KeePass que, en el caso de ser un pirata informático, podría enviarla a sus servidores para procesarla más adelante.

Cómo proteger nuestras bases de datos de esta herramienta

Aunque KeeFarce ha sido desarrollada para explotar KeePass, esta técnica podría utilizarse para comprometer cualquier software similar de gestión de contraseñas que se ejecute de forma local en un sistema.

Aunque lo que vamos a decir a continuación no nos proteja de un ataque remoto con malware, siempre que utilicemos este tipo de software es recomendable configurar la aplicación para que, tras varios segundos de inactividad, la base de datos se cierre y bloquee de manera que evitaremos que un ataque ejecutado localmente (por una persona con acceso a nuestro ordenador) pueda acceder a nuestra base de datos de contraseñas.

Esta aplicación ha sido desarrollada con fines educativos, aunque puede ser utilizada junto a otro software malicioso para hacer el mal. Según los expertos de seguridad, si no estamos infectados por un malware que implemente los módulos de esta herramienta no tenemos por qué preocuparnos. Salvo un ataque directo, nuestra base de datos de usuarios, contraseñas e información personal estará protegida en nuestro ordenador o en la nube, según donde prefiramos almacenarla.

Si estamos interesados en KeePass para guardar de forma segura nuestras contraseñas, podemos descargarlo desde el siguiente enlace.

Fuente:https://www.redeszone.net/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad