Desde el Service Pack 2 de Windows XP todos los sistemas de Microsoft vienen con un firewall instalado por defecto. Desde el principio se ha dicho que este cortafuegos es demasiado básico e ineficaz, por lo que siempre se recomienda instalar herramientas de seguridad más profesionales si queremos estar protegidos contra las amenazas del día a día. Aunque a simple vista el firewall de Windows tiene un funcionamiento muy simple, dentro de las opciones avanzadas del mismo vamos a poder configurar múltiples parámetros.

En este artículo vamos a ver cómo podemos activar y configurar los archivos de registro del firewall que viene instalado por defecto en Windows de manera que podamos tener un control más avanzado sobre las conexiones que se establecen y se bloquean con nuestro ordenador.

Cómo activar los logs del firewall de Windows

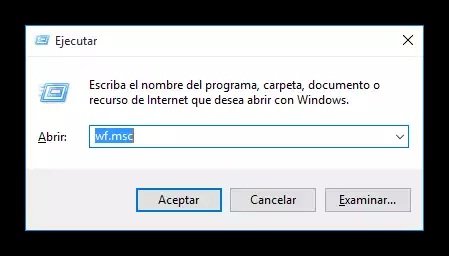

Para activar estos logs debemos hacer click en Inicio > Ejecutar (o pulsar las teclas Win+R) y escribir en la ventana:

. wf.msc

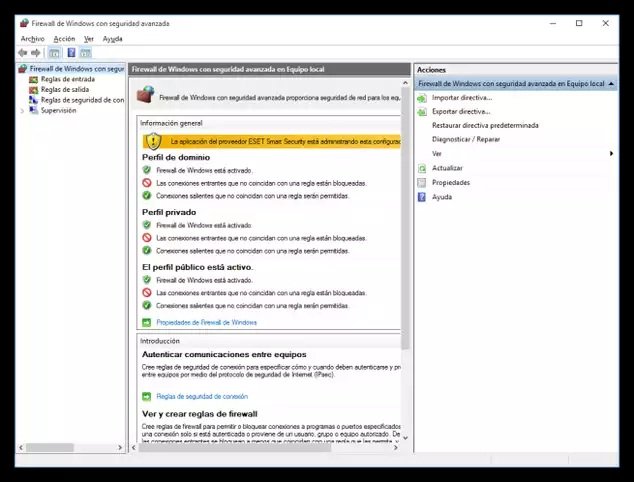

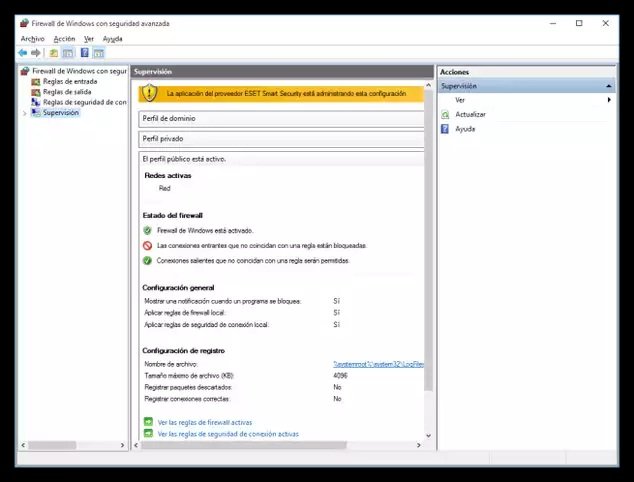

A continuación se nos abrirá la ventana de configuración avanzada del firewall de Windows.

Por defecto tendremos seleccionado el apartado principal del cortafuegos de Windows en la parte izquierda tal como se muestra en la imagen anterior. En la parte derecha debemos elegir “Propiedades” y se abrirá una nueva ventana.

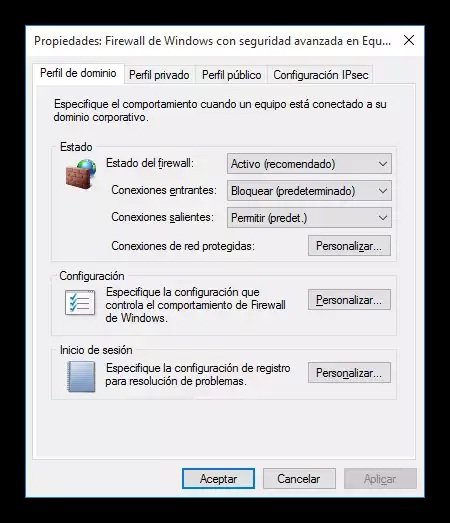

Podemos ver en la parte superior 4 pestañas, aunque nos vamos a fijar en las 3 primeras:

- Perfil de dominio: Controlamos el comportamiento del firewall al estar conectados a un dominio.

- Perfil privado: Controlamos el comportamiento del cortafuegos al estar conectados a un dominio.

- Perfil público: Controlamos el comportamiento para redes públicas.

Como habitualmente nos conectados desde redes privadas (en nuestra casa, por ejemplo) elegimos la pestaña de “Perfil privado” y pulsamos sobre el botón “Personalizar” del apartado “Inicio de sesión”.

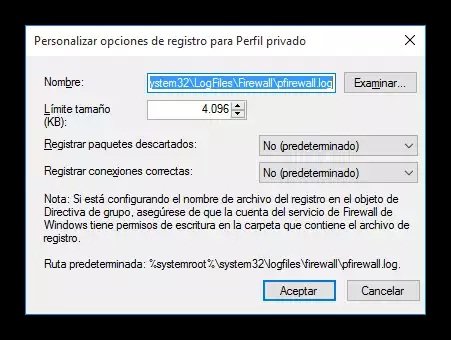

En esta nueva ventana podemos configurar el nombre y la ruta del fichero y el tamaño máximo del log de nuestro cortafuegos. También podemos indicar si queremos que se registren los paquetes descartados y las conexiones correctas para poder tener un registro mucho más detallado de la actividad.

Para ver los logs simplemente debemos entrar en el apartado de “Supervisión” en la parte izquierda de la pantalla y hacer click sobre el enlace que nos aparecerá en el apartado “Configuración de registro”.

De esta manera podemos tener un control casi total de nuestro cortafuegos, tanto de los intentos de ataque contra nosotros como de las conexiones que intenten realizar las aplicaciones. Todo quedará registrado en nuestro log.

Fuente:https://www.redeszone.net/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad