DNSmap es una herramienta utilizada para recopilar subdominios e información de subdominios para un host de destino. Fue desarrollada en 2006 y se actualizó por última vez en 2010. Este paquete consta de 2 scripts: dnsmap y dnsmap-bulk.sh. DNSmap se utiliza para la exploración de dominios únicos, mientras que dnsmap-bulk.sh se utiliza en dominios masivos. De acuerdo con especialistas en hacking ético del Instituto Internacional de Seguridad Cibernética, los usuarios interesados pueden utilizar DNSmap para tareas de recolección de registros (footprinting) cuando se realizan pruebas de penetración de black box.

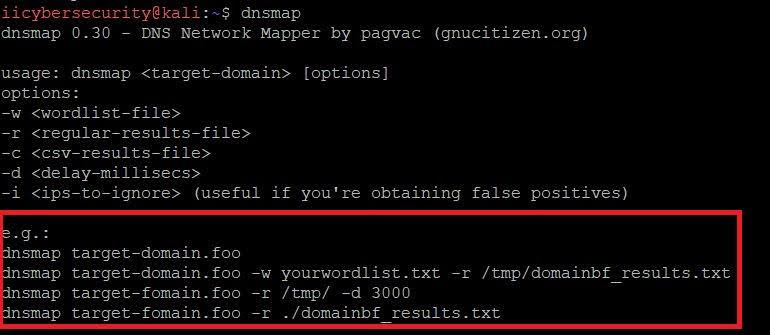

- Para iniciar DNSmap simplemente vaya a la terminal de Linux y escriba dnsmap

- DNSmap lo ayudará mostrando las opciones disponibles

Uso de DNSmap

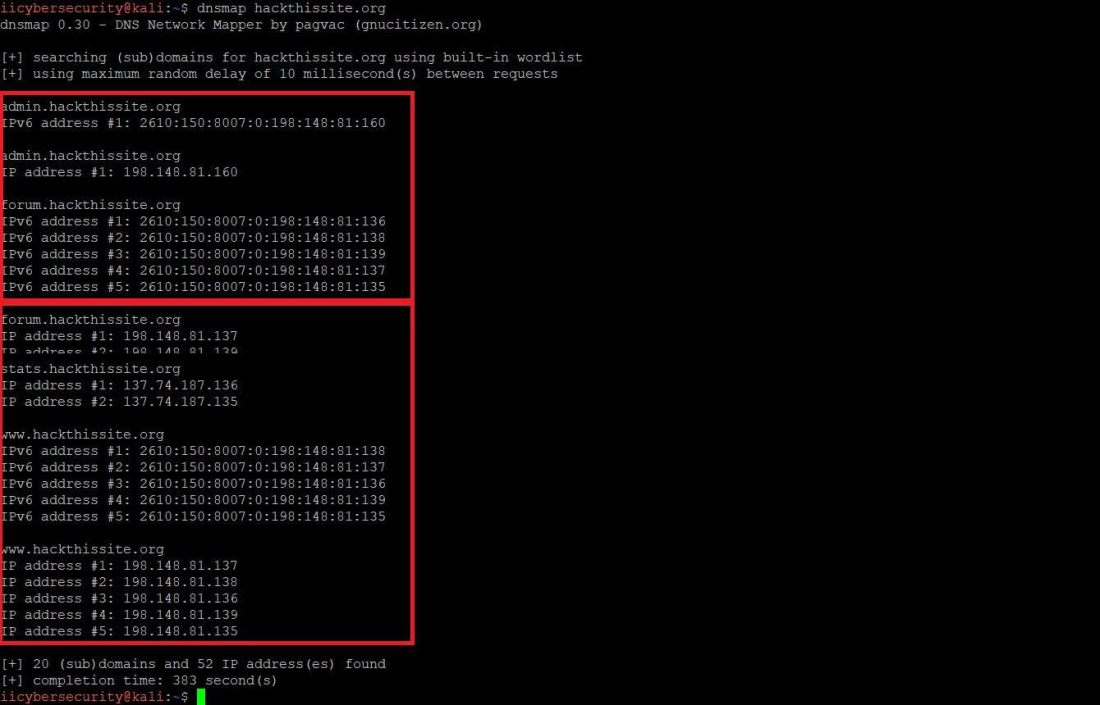

Escriba dnsmap hackthissite.org

- Acorde a especialistas en hacking ético, si ejecuta DNSmap sin ninguna opción utilizando solamente la dirección de destino, usará la lista predeterminada para destruir los subdominios del destino forzado. Como ve, la información adicional en la captura de pantalla anterior podría usarse para realizar pruebas.

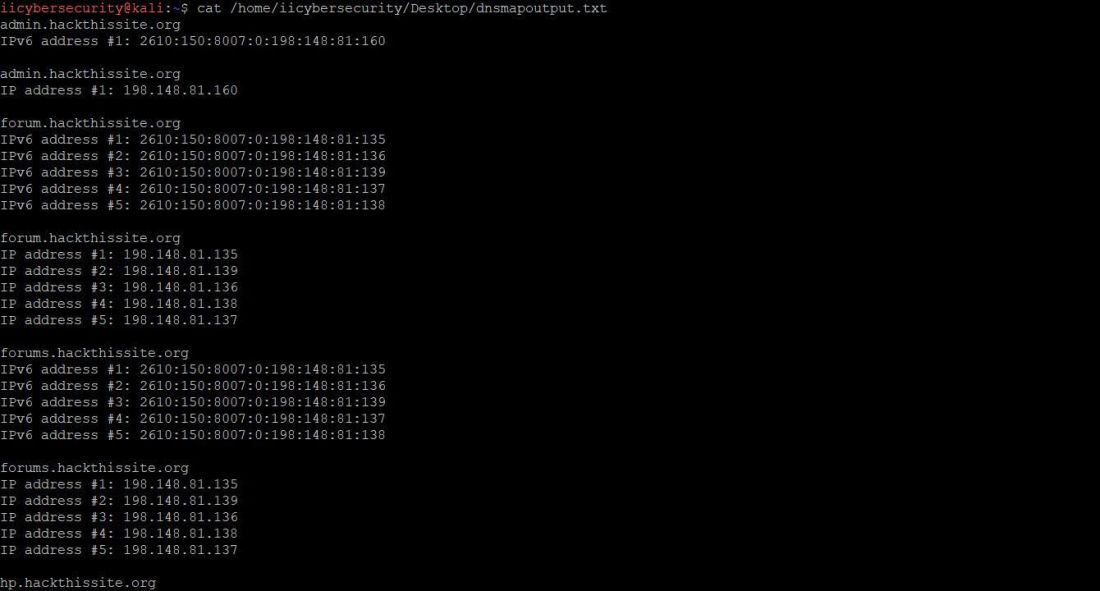

- Para guardar el output para su uso posterior en pruebas de penetración, en lugar de solo ver los resultados en la consola de Linux, puede ingresar el siguiente comando:

dnsmap hackthissite.org -r /home/iicybersecurity/Desktop/dnsmapoutput.txt

- Una vez que la exploración haya finalizado, podrá ver los resultados en el archivo de texto txtin /home/iicybersecurity/Desktop/

- Como sabe, dnsmap usó la lista predeterminada, pero puede usar su propia lista de palabras u otra

- Puede descargar la lista de palabras del enlace https://www.md5this.com/tools/wordlists.html y úsala con la opción -w, como se menciona a continuación:

dnsmap target-domain.foo -w yourwordlist.txt -r /tmp/domainbf_results.txt

Según los investigadores de hacking ético del Instituto Internacional de Seguridad Cibernética, estas herramientas se utilizan comúnmente con la lista de palabras de diferentes idiomas para escanear los sitios web ocultos que pertenecen al país correspondiente.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad