Una de las ventajas del DNIe es que cuenta con un certificado digital que nos permite firmar electrónicamente documentos a través de Internet, generar claves públicas y estar siempre identificados a través de Internet. Estos documentos, en teoría, utilizan estándares que garantizan la máxima seguridad y fiabilidad a la hora de utilizar estos certificados a través de Internet, sin embargo, debido a una debilidad en las funciones criptográficas utilizadas, todos los certificados incluidos en los DNIe emitidos desde 2015 hasta la fecha son inseguros, por lo que la policía ha empezado ya a desactivarlos.

Hace algunas horas se daba a conocer la decisión de la Policía Nacional de desactivar, desde ya mismo, y hasta nueva orden, todos los certificados electrónicos de todos los DNIe emitidos, como hemos dicho, desde abril de 2015 hasta la fecha. Esta decisión se debe a que un reciente estudio publicado por la Universidad de la República Checa ha demostrado cómo un gran número de chips y dispositivos, entre ellos, los utilizados por estos DNIe, están afectados por un fallo de seguridad, conocido como ROCA, que puede permitir a un usuario conseguir la clave privada a partir de claves públicas emitidas con él.

La Policía ha asegurado que está ya investigando este problema y que en los próximos días implementarán nuevas medidas de seguridad que nos permitan seguir utilizando los certificados de estos documentos cumpliendo con los estándares de seguridad y calidad. Sin embargo, hasta que estas medidas se hagan efectivas, los certificados de los DNIe vulnerables quedarán desactivados.

Eso sí, el documento sigue siendo válido para la identificación, lo único que deja de funcionar es el certificado digital que se encuentra en su interior. Si no utilizas el DNIe con su certificado digital no tienes de qué preocuparte, pero si lo utilizas entonces tendrás que esperar a que la Policía Nacional siga dando más información al respecto.

Vulnerabilidad ROCA, el fallo de seguridad que afecta a los DNIe

ROCA, Return of the Coppersmith Attack, es una debilidad criptográfica que permite recuperar la clave privada a partir de varias claves públicas emitidas desde un dispositivo vulnerable.

Este fallo de seguridad se encuentra en la librería RSA de la firma Infineon y, aprovechando este fallo, un usuario podría realizar un ataque de factorización a las claves RSA generadas con esta librería con el fin de recuperar la clave privada de un usuario.

Hay millones de dispositivos afectados por esta vulnerabilidad, desde chips (como el Infineon TPM), smartcards, tarjetas de identificación Yubikey, sistemas de cifrado de datos (Bitlocker con TPM) y muchos más, viéndose afectados incluso grandes compañías como Microsoft, Google o HP.

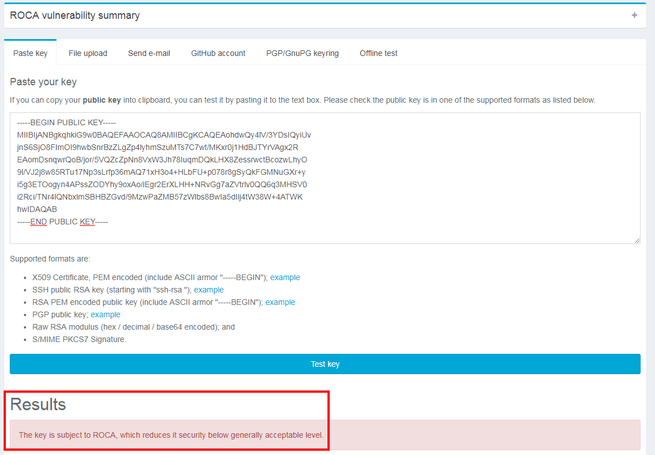

Aunque de momento ningún organismo oficial ha confirmado que efectivamente los certificados de los DNIe sean vulnerables a ROCA, por la red hemos encontrado imágenes que nos muestran cómo, al analizar dicho certificado, aparece como vulnerable a este fallo de seguridad.

Los compañeros de AdslZone nos explican cómo podemos comprobar si nuestro DNIe es uno de los afectados por esta vulnerabilidad o no. Si queremos, también podemos publicar nuestra clave pública en Keychest para que la plataforma nos diga si el certificado de nuestro DNIe es o no vulnerable a ROCA.

Fuentehttps://www.redeszone.net/2017/11/09/certificados-digitales-dnie-vulnerables/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad