Desde que Edward Snowden desveló la trama de espionaje mundial de la NSA, esta organización gubernamental no ha cesado en sus intentos de poder tener todos los ordenadores que se conectan a Internet controlados. Para ello, la organización utiliza una serie de herramientas y piezas de malware, así como se aprovecha de distintas vulnerabilidades desconocidas hasta por los desarrolladores de software, con lo que conseguir así el control, herramientas que, de caer en malas manos (como ha ocurrido) pueden ser muy peligrosas y utilizadas con malas intenciones, tal como se están utilizando las últimas puertas traseras filtradas contra los usuarios de Windows.

El pasado fin de semana, el grupo de hackers Shadow Brokers publicó una serie de herramientas utilizadas por la NSA para controlar ordenadores de forma remota aprovechándose de una serie de vulnerabilidades secretas en los sistemas operativos como Windows.

Mientras que Microsoft no tardó en asegurar que todas las vulnerabilidades utilizadas ya habían sido solucionadas unos meses atrás, aparecía un considerable número de usuarios infectados por uno de estos malware, ETERNALBLUE, el cual se basaba en DOUBLEPULSAR, la puerta trasera filtrada de la NSA que utilizaba estas vulnerabilidades para introducirse a escondidas en los ordenadores.

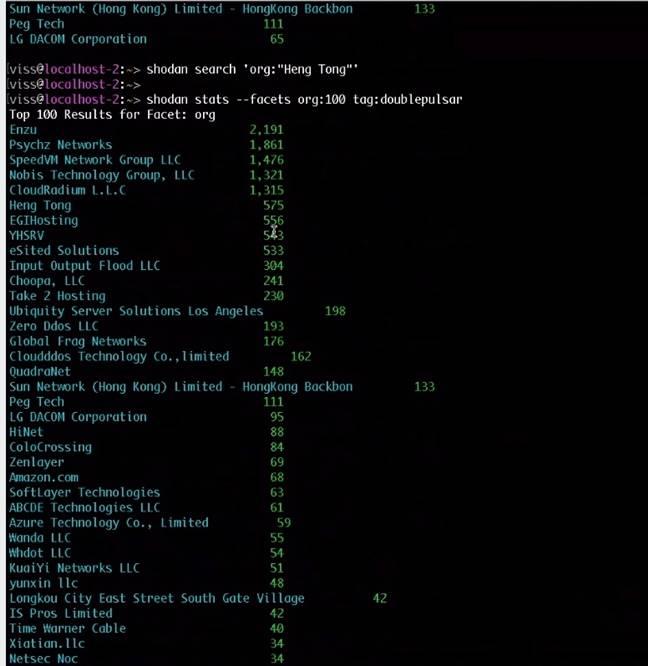

Con una rápida búsqueda en Shodan es posible encontrar cómo más de 15.000 ordenadores de todo el mundo están infectados por esta puerta trasera, pudiendo aumentar este número hasta 50.000 con una búsqueda mucho más en profundidad. Tan pronto como Microsoft confirmó que las vulnerabilidades ya habían sido solucionadas, los expertos de seguridad empezaron a notar que los sistemas operativos infectados eran sistemas desactualizados, sistemas que variaban desde Windows XP hasta Windows 10.

Si tienes todos los parches de seguridad de Windows instalados, no eres vulnerable

A pesar de la gran cantidad de ordenadores infectados por esta puerta trasera, debemos tener en cuenta que la vulnerabilidad que utilizaban los piratas informáticos fue solucionada el pasado mes de marzo con las actualizaciones de seguridad de Microsoft, concretamente con la actualización MS17-10. Esto significa que los sistemas infectados son sistemas desactualizados que no han instalado los parches de seguridad de Windows.

El parche para solucionar estas vulnerabilidades se encuentra disponible para Windows Vista SP2 y todos los sistemas operativos posteriores, por lo que el único sistema que no la ha solucionado, actualizado a su última versión, es Windows XP. La mayoría de las infecciones se han localizado en Estados Unidos, aunque también hay más ordenadores repartidos por todo el mundo infectados por esta backdoor. Además, ahora que se conoce la eficacia de la vulnerabilidad y el gran número de sistemas potencialmente vulnerables, es muy probable que en los próximos días las infecciones aumenten considerablemente.

Si queremos evitar terminar en las manos de estos piratas, es de vital importancia actualizar nuestro sistema operativo con los últimos parches de seguridad que haya disponibles a día de hoy, ya que, como hemos dicho, desde marzo, esta vulnerabilidad está solucionada y, además, la semana pasada solucionó Microsoft una serie de vulnerabilidades también filtradas por Shadow Brokers.

Fuente:

Si tienes todos los parches de seguridad de Windows instalados, no eres vulnerable

A pesar de la gran cantidad de ordenadores infectados por esta puerta trasera, debemos tener en cuenta que la vulnerabilidad que utilizaban los piratas informáticos fue solucionada el pasado mes de marzo con las actualizaciones de seguridad de Microsoft, concretamente con la actualización MS17-10. Esto significa que los sistemas infectados son sistemas desactualizados que no han instalado los parches de seguridad de Windows.

El parche para solucionar estas vulnerabilidades se encuentra disponible para Windows Vista SP2 y todos los sistemas operativos posteriores, por lo que el único sistema que no la ha solucionado, actualizado a su última versión, es Windows XP. La mayoría de las infecciones se han localizado en Estados Unidos, aunque también hay más ordenadores repartidos por todo el mundo infectados por esta backdoor. Además, ahora que se conoce la eficacia de la vulnerabilidad y el gran número de sistemas potencialmente vulnerables, es muy probable que en los próximos días las infecciones aumenten considerablemente.

Si queremos evitar terminar en las manos de estos piratas, es de vital importancia actualizar nuestro sistema operativo con los últimos parches de seguridad que haya disponibles a día de hoy, ya que, como hemos dicho, desde marzo, esta vulnerabilidad está solucionada y, además, la semana pasada solucionó Microsoft una serie de vulnerabilidades también filtradas por Shadow Brokers.

Fuente: https://www.redeszone.net/2017/04/21/pcs-windows-infectados-doublepulsar-nsa/#sthash.0B8Ahp8i.dpuf

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad