Microsoft Internet Information Services, conocido como IIS, es un servidor de páginas web incluido por defecto en todos los sistemas Windows, aunque generalmente utilizado en las ediciones Server del mismo. Este servidor de páginas web es compatible con los principales protocolos (FTP, SMTP, NNTP y HTTP/HTTPS) y, además, está pensado para trabajar tanto dentro de una intranet como fuera de ella.

El pasado día 26 de marzo se descubrí una nueva vulnerabilidad en la versión 6.0 de este servidor de páginas web. Esta vulnerabilidad ha sido registrada con el nombre CVE-2017-7269 y se trata de un fallo en la programación de este servidor de páginas web desarrollado por Microsoft que causa un desbordamiento del búfer en los sistemas afectados.

Este fallo puede ser explotado de forma remota y, además, desde hace varias horas, existe un exploit público de apenas 20 líneas que permite a cualquier usuario explotar esta vulnerabilidad, pudiendo llegar a ejecutar código remoto en la memoria de los sistemas afectados. Además, en caso de fallar al ejecutar el exploit, se genera un ataque de denegación de servicio DOS sobre IIS 6.0, dejando la web fuera de servicio.

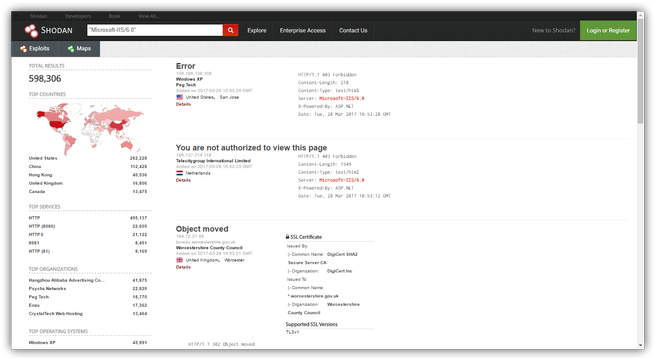

Este fallo afecta a prácticamente cualquier versión de Windows, ya que en todas ellas se encuentra el servidor IIS instalado, aunque deshabilitado por defecto. Sin embargo, una búsqueda en Shodan nos muestra cómo casi 600.000 servidores repartidos por todo el mundo tienen este servidor habilitado, de los cuales, la mayoría son sistemas son Windows XP y Windows Server 2003 (las dos versiones que venían por defecto con ISS 6.0), dos versiones de Windows que no tienen soporte y que, como es obvio, no van a ser actualizadas.

Otros de los sistemas operativos que también tienen habilitado este servidor son Windows 7 y Windows 8.1, sistemas que, aunque de base contaban con una versión más moderna del servidor IIS, por motivos de compatibilidad instalaron la versión 6.0 del mismo, quedando actualmente expuestos a esta vulnerabilidad.

Aunque este fallo de seguridad ha sido detectado y comprobado en IIS 6.0, en realidad puede haber otras versiones del servidor afectadas.

Cómo proteger nuestros sistemas de la vulnerabilidad en IIS 6.0

Por el momento, no existe ningún parche que solucione esta vulnerabilidad en IIS ya que, entre otras cosas, la versión 6.0 no tiene soporte, y los sistemas afectados (XP y 2003) tampoco lo tienen, por lo que no hay, y probablemente no habrá, parche que la solucione.

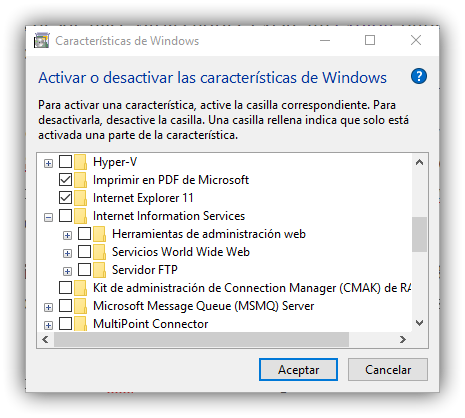

Así, para protegernos de este fallo de seguridad, lo primero que debemos hacer es abrir el menú de “Características de Windows” y asegurarnos de que Internet Information Services está deshabilitado.

Una vez deshabilitado este servidor ya no podrán explotar la vulnerabilidad en nuestro ordenador, aunque si teníamos una página web alojada en el servidor ya no podremos acceder a ella.

Por ello, en caso de necesitar un servidor de páginas web recomendamos instalar una alternativa como Apache o Nginx que, además de ser de código abierto, no presentan vulnerabilidades como IIS que puedan poner en peligro nuestro servidor.

Fuente: https://www.redeszone.net

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad