El cifrado es la mejor forma de proteger nuestros datos de personas no autorizadas. Una de las aplicaciones más utilizadas para el cifrado de datos era TrueCrypt, una potente, libre y gratuita herramientas que, de la noche a la mañana, abandonó su desarrollo por motivos desconocidos. Gracias a su naturaleza OpenSource, terceros desarrolladores pudieron crear nuevas herramientas derivadas de la original, siendo una de las más fieles y utilizadas VeraCrypt.

Tras el abandono del desarrollo de TrueCrypt usuarios y empresas empezaron a auditar y analizar el código fuente con el fin de identificar si el motivo podría haber sido la causa del abandono y las aplicaciones derivadas podrían estar en peligro. Lejos de ser una herramienta vulnerable y peligrosa, TrueCrypt sí que tenía algunos fallos de seguridad considerables que, poco a poco, han ido saliendo a la luz y están siendo parcheados por los responsables de los nuevos proyectos.

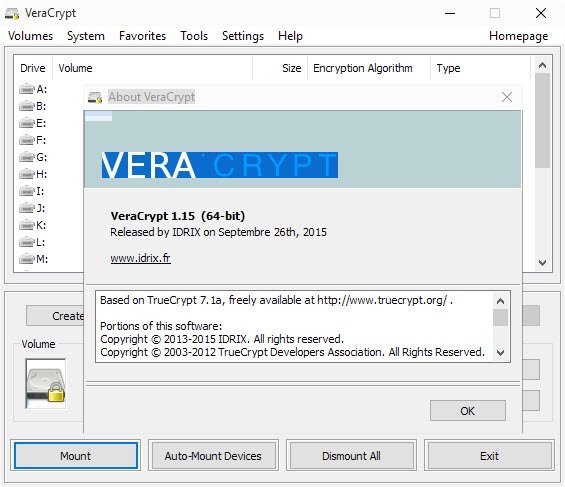

A lo largo de este fin de semana los desarrolladores de VeraCrypt han publicado una nueva versión de la herramienta, 1.15, en la que principalmente se solucionan dos vulnerabilidades recientemente descubiertas en TrueCrypt y que afectaban igualmente a las versiones anteriores de VeraCrypt.

Las dos vulnerabilidades que han sido parcheadas en esta nueva versión son:

- CVE-2015-7358 – Una vulnerabilidad crítica. Permite la escalada de privilegios en Windows abusando de la asignación de letra de unidad.

- CVE-2015-7359 – Permite la escalada de privilegios debido a una incorrecta manipulación de variables.

Estas dos vulnerabilidades sólo pueden explotarse localmente, es decir, que un atacante debe tener acceso físico al sistema para poder aprovecharse de ellas. Igualmente indicar que en ningún momento afectan a los contenedores con los datos cifrados, sino que únicamente pueden llegar a ejecutar aplicaciones y comandos como “administradores” a través de estas vulnerabilidades.

VeraCrypt es compatible con los contenedores creados con TrueCrypt, sin embargo, si de verdad queremos estar seguros de que nuestros archivos no caen en malas manos la mejor opción es descifrarlos, extraer los archivos y volver a protegerlos en un nuevo contenedor creado con esta herramienta. Aunque el algoritmo de la primera aplicación aún no se ha visto comprometido nunca se sabe.

Muchos usuarios aún utilizan la versión 7.1a de TrueCrypt (última versión funcional). Como hemos visto con el paso de los meses, los investigadores de seguridad han descubierto varios fallos de seguridad en la herramienta base que pueden comprometer la seguridad de nuestros archivos más secretos, por lo que lo más recomendable es empezar a utilizar alternativas como VeraCrypt, que nos garantiza, a día de hoy, un gran mantenimiento y una sobresaliente seguridad.

Podemos descargar la versión más reciente (1.15) de esta herramienta desde su página web principal. Al igual que su predecesor, esta aplicación es totalmente gratuita y de código abierto.

Fuente:https://www.redeszone.net/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad