Aunque pueda pillar por sorpresa la realidad es muy distinta y los responsables del software están informados desde hace varias semanas, coincidiendo con la publicación de la demostración sobre su explotación. Los propietarios de MacKeeper ya han solucionado el problema pero los ciberdelincuentes siguen haciendo uso de la vulnerabilidad.

De nuevo el problema se centra en la no actualización por parte de los usuarios del software, propiciando que los hackers se centren en hacer uso de este para conseguir ejecutar cualquier tipo de comando con privilegios de administrador. Para poner fin al problema solo es necesario descargar la versión 3.4.1 desde el siguiente enlace.

Según los informes de los propietarios más de 20 millones de usuarios disponen de este software y las actualizaciones a la última versión son ínfimas en comparación al total.

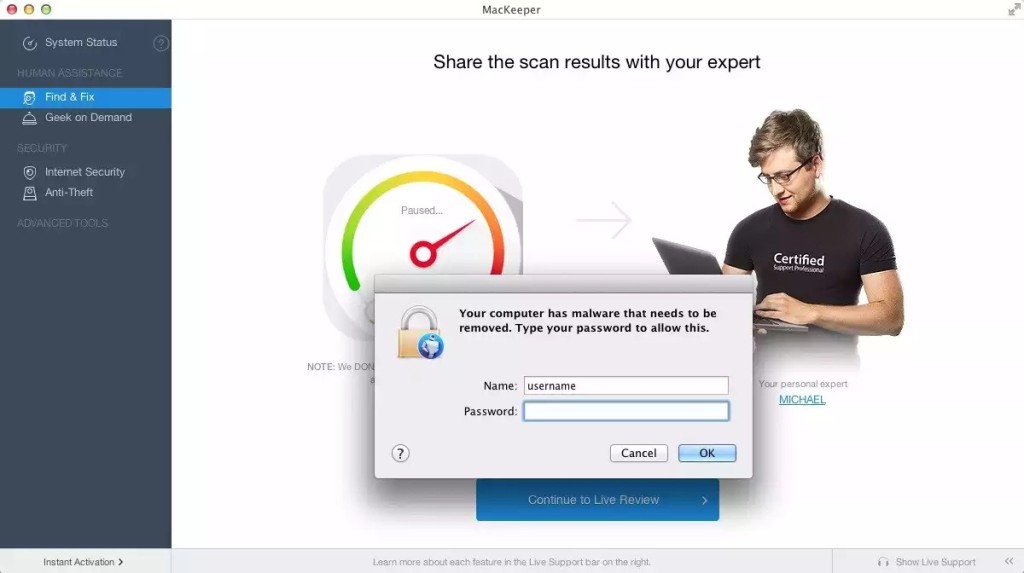

Instalación de una puerta trasera gracias a MacKeeper

Según han detallado expertos en seguridad, los ciberdelincuentes están realizando la instalación de una puerta trasera en los equipos que permite su control y el acceso a los datos almacenados en el disco duro de forma totalmente remota. Esto también sirve para establecer comunicaciones con el servidor de control y así realizar la descarga e instalación de otro software mucho más específico.

La puerta trasera se está distribuyendo sobre todo utilizando correos electrónicos y los expertos argumentan que el malware realiza continuamente pruebas de ping contra una dirección de Internet para comprobar si la conectividad es válida, por lo tanto la desconexión una vez se está infectado es una solución a la fuga de datos.

En lo referido a los síntomas para detectar su presencia resulta bastante complicado ya que el funcionamiento del equipo es totalmente normal y solo con un sniffer de red seremos capaces de ver la actividad no autorizada.

Fuente:https://www.redeszone.net/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad