Una de las medidas de seguridad básicas hoy en día es el uso de una contraseña segura y única para evitar que usuarios no autorizados puedan acceder a nuestras cuentas online. Muchos usuarios deciden utilizar contraseñas con letras, números y caracteres aleatorios de manera que sea imposible de adivinar y muy complicada de descifrar (en caso de un robo de datos), sin embargo, estas contraseñas son bastante complicadas de recordar, lo que nos obliga a utilizar aplicaciones de terceros para este fin.

KeePass es un gestor de contraseñas gratuito y de código abierto que nos va a permitir gestionar todas nuestras contraseñas de forma rápida y sencilla. Además, gracias a sus plugins, vamos a poder sincronizar las bases de datos cifradas tanto con la nube como con otros dispositivos, siendo una de las opciones multiplataforma más completas dentro del ámbito gratuito.

Una de las novedades que llegó con KeePass 2.0 fue la posibilidad de comprobar automáticamente la disponibilidad de actualizaciones cada vez que arrancara la aplicación. Mientras que esto es útil en la mayoría de las aplicaciones, una mala implementación de dicha función puede abrir una brecha de seguridad a posibles ataques informáticos, tal como le ha ocurrido a este gestor de contraseñas.

KeePass 2.0 cuenta desde su lanzamiento con un fallo de seguridad que puede permitir a un atacante comprometer nuestro sistema debido a esta función de actualización. Esto se debe a que el programa utiliza conexiones HTTP y no HTTPS para buscar nuevas versiones. Por ello, un atacante puede explotar estas comunicaciones para engañar al usuario mostrando un mensaje de actualización y redirigiendo el tráfico hacia una página web maliciosa desde donde, por ejemplo, se puede distribuir una versión falsa de este gestor de contraseñas o cualquier otro tipo de malware.

Aunque este fallo de seguridad se dio a conocer el pasado mes de febrero, los responsables del desarrollo del gestor de contraseñas aún no lo han solucionado y, tal como afirman, tampoco tienen muchos planes de hacerlo de momento ya que, según ellos, no tiene demasiada importancia.

Si queremos probar esta aplicación, podemos descargar la versión más reciente desde su página web principal.

Cómo desactivar la búsqueda de actualizaciones automáticas en KeePass

Si utilizamos KeePass como gestor de contraseñas y queremos evitar ser víctimas de esta vulnerabilidad, lo único que debemos hacer es desactivar la búsqueda de actualizaciones automáticas cada vez que ejecutamos la aplicación.

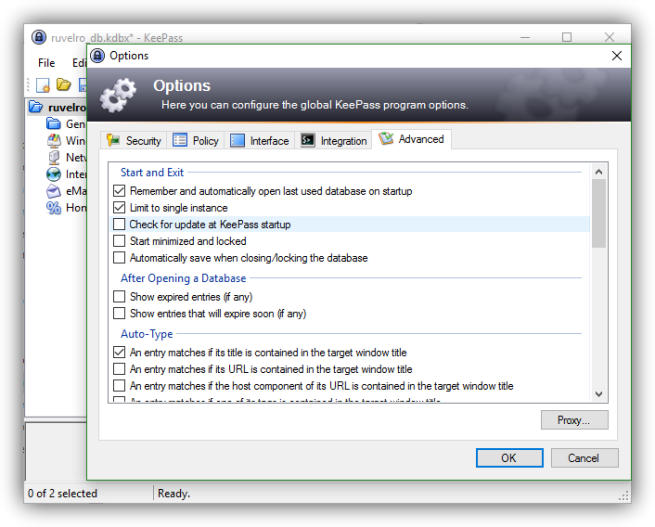

Para ello, lo único que debemos hacer es abrir KeePass, acceder al menú de Options > Advanced y desactivar la opción “Check for update at KeePass startup“.

Con esto, el programa no buscará automáticamente nuevas versiones y podremos estar seguros de que los piratas informáticos no pueden aprovecharse de la debilidad del protocolo para modificar los paquetes de la conexión y enviarnos a una web maliciosa controlada por ellos.

Fuente:https://www.redeszone.net/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad