Una de las técnicas más utilizadas por los piratas informáticos para infectar e intentar tomar el control de los ordenadores de sus víctimas es aprovechando diferentes vulnerabilidades en el software, utilizando exploits para ello. Existen por la red un gran número de kits recopilatorios con un gran número de exploits para aprovechar todo tipo de vulnerabilidades conocidas, aunque uno de los más conocidos es el kit de exploits Angler.

Angler ha sido el kit de exploits más distribuido y peligroso de 2015 y, por lo que parece, también va a serlo de 2016. Esta herramienta maliciosa incluye una gran cantidad de exploits con los que poder explotar de forma remota los sistemas de las víctimas para que, aprovechando los fallos y vulnerabilidades del software, el atacante pueda llegar a tomar el control del sistema afectado o instalar en él otro tipo de malware más peligroso (troyanos, ransomware, etc) sin que el usuario sea consciente de ello.

Según ha podido detectar la empresa de seguridad Trend Micro, en las últimas horas, una campaña publicitaria ha estado distribuyendo entre los usuarios que la cargaban en su sistema, el kit de exploits Angler, logrando en poco más de 24 horas más de 15.000 infecciones diferentes.

Según la empresa de seguridad, en esta ocasión, Angler descargaba un troyano llamado “Evotob” (recientemente renombrado como “Avrecon”), el cual podía ser utilizado para acceder de forma remota a los ordenadores de las víctimas y controlarlos, por ejemplo, para robar información, infectarlos con otro malware más peligroso e incluso para crear una botnet controlada por el pirata responsable.

A día de hoy, la campaña publicitaria ya no redirige al servidor del pirata informático, aunque es muy fácil que esta vuelva a hacer de las suyas, especialmente si el pirata informático está en plena campaña de distribución de malware.

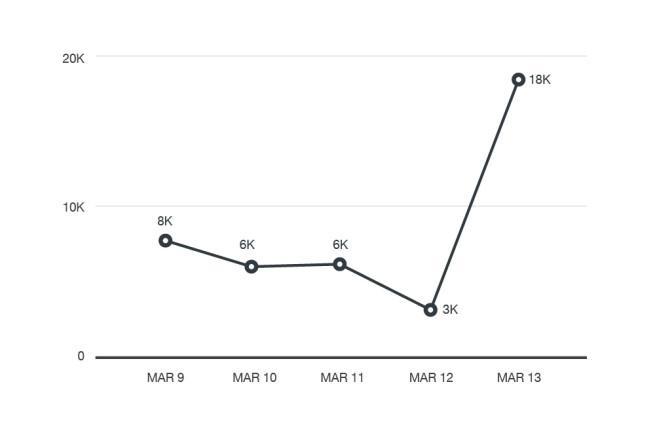

Este no es el único dato preocupante de este kit de exploits. El pasado día 7 de marzo, su actividad aumentó preocupantemente de repente aunque, poco después, volvió a reducirse a valores mínimos hasta este fin de semana, donde volvió a ganar protagonismo con esta campaña publicitaria maliciosa.

Cómo protegernos de Angler y otros kits de exploits

Como hemos dicho, los kits de exploits en sí mismos no son peligrosos, sino que se centran en buscar vulnerabilidades a través de las cuales poder llevar a cabo una serie de ataques más peligrosos.

Para protegernos de ellos, lo mejor es mantener nuestro sistema operativo siempre actualizado con los últimos boletines de seguridad, así como todos los programas que tenemos instalados en él, especialmente las aplicaciones más críticas como Adobe Flash Player, Microsoft Silverlight o los navegadores web.

Un software antivirus actualizado también nos puede ayudar a protegernos de este tipo de malware, así como herramientas anti-exploits como EMET o Malwarebytes Anti-Exploit.

Fuente:https://www.redeszone.net/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad