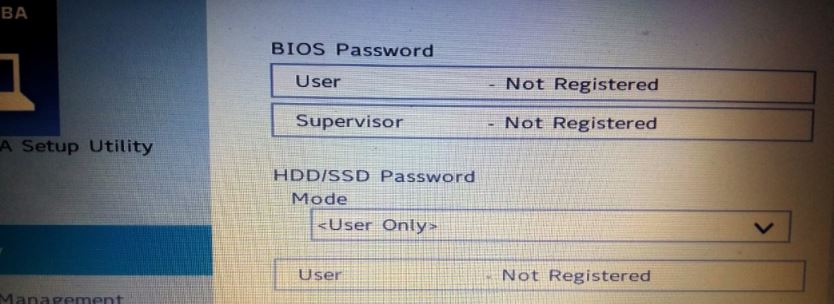

Intel ha abordado una vulnerabilidad en la configuración de varias series de CPU que permiten a un atacante alterar el comportamiento de la memoria Flash SPI del chip, un componente obligatorio utilizado durante el proceso de arranque, dijeron los investigadores de seguridad informática.

Según los analistas de Lenovo, que recientemente implementaron las correcciones de Intel, “la configuración del dispositivo de firmware del sistema (flash SPI) podría permitir a un atacante bloquear las actualizaciones de BIOS / UEFI, o borrar selectivamente o dañar partes del firmware”.

Los investigadores de Lenovo dicen que “lo más probable es que resulte en un mal funcionamiento visible, pero en raras circunstancias podría dar como resultado la ejecución de código arbitrario”.

Intel implementó arreglos para esta vulnerabilidad (CVE-2017-5703) en abril. El fabricante de chipset dice que las siguientes series de CPU utilizan códigos de operación inseguros que permiten a los atacantes locales aprovechar esta vulnerabilidad de seguridad:

- 8th generation Intel® Core™ Processors

- 7th generation Intel® Core™ Processors

- 6th generation Intel® Core™ Processors

- 5th generation Intel® Core™ Processors

- Intel® Pentium® and Celeron® Processor N3520, N2920, and N28XX

- Intel® Atom™ Processor x7-Z8XXX, x5-8XXX Processor Family

- Intel® Pentium™ Processor J3710 and N37XX

- Intel® Celeron™ Processor J3XXX

- Intel® Atom™ x5-E8000 Processor

- Intel® Pentium® Processor J4205 and N4200

- Intel® Celeron® Processor J3455, J3355, N3350, and N3450

- Intel® Atom™ Processor x7-E39XX Processor

- Intel® Xeon® Scalable Processors

- Intel® Xeon® Processor E3 v6 Family

- Intel® Xeon® Processor E3 v5 Family

- Intel® Xeon® Processor E7 v4 Family

- Intel® Xeon® Processor E7 v3 Family

- Intel® Xeon® Processor E7 v2 Family

- Intel® Xeon® Phi™ Processor x200

- Intel® Xeon® Processor D Family

- Intel® Atom™ Processor C Series

El error ha recibido un puntaje de gravedad de 7.9 sobre 10 en la escala CVSSv3. Intel dijo que descubrió el problema internamente.

“El problema está causado por las raíces y la mitigación es conocida y está disponible”, dijo la compañía en un aviso de seguridad. “Para conocimiento de Intel, el problema no se ha visto externamente”.

Según los comentarios de los expertos en seguridad informática, Intel ha lanzado actualizaciones que se espera que implementen los fabricantes de PC y placas base como parches de firmware o actualizaciones de BIOS / UEFI.

Si tu sistema posee un procesador de los mencionados anteriormente, consulta la página web del fabricante de tu equipo o placa para obtener la actualización que resuelve el problema.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad