El popular programa para conectarnos vía SSH y Telnet a servidores, routers y PC se ha actualizado a la versión PuTTY 0.67. El motivo de esta actualización es solucionar un agujero de seguridad muy importante relacionado con el protocolo SCP. Esta nueva versión de PuTTY ya se encuentra disponible para su descarga desde su página web oficial, a continuación os explicamos los principales cambios.

Cambios en la versión PuTTY 0.67

La nueva versión de PuTTY 0.67 soluciona un fallo de seguridad que teníamos en las versiones 0.65 y anteriores, además también ha solucionado pequeños bugs que teníamos en la anterior versión. El fallo de seguridad que han solucionado está relacionado con el protocolo SCP y una vulnerabilidad de corrupción de pila si intentamos descargar información desde el servidor hasta el cliente. Esto es producido por la forma en la que se trata la comunicación, un usuario que se conecte a un servidor malicioso e intente descargar cualquier archivo específicamente diseñado se podría ver afectado por este fallo de seguridad. Debemos tener en cuenta que antes de conectarnos a un servidor siempre nos va a mostrar la verificación de la clave de host.

Esta vulnerabilidad únicamente la encontramos en el viejo protocolo SCP, el nuevo protocolo SFTP basado en SSH no tiene esta vulnerabilidad, pero debemos tener en cuenta que es posible que SFTP no sea soportado por el servidor remoto al que nos conectamos. La vulnerabilidad en SCP se le ha asignado un identificador CVE-2016-2563.

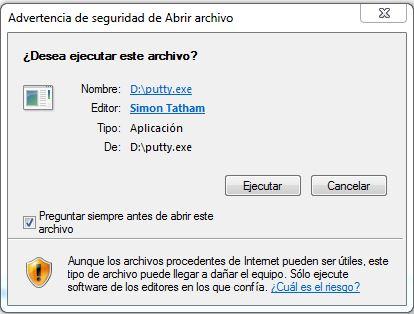

Otra característica muy importante de PuTTY 0.67 es que por primera vez, los ejecutables de esta nueva versión están firmados utilizando una firma digital, de esta forma nos protegeremos de ataques Tampering, es decir, si un usuario malintencionado nos hace un ataque Man In The Middle, mientras descargamos PuTTY podría sustituirlo por otro programa PuTTY modificado específicamente para infectar nuestro sistema con malware. Gracias a la incorporación de esta firma digital, al descargar el programa y ejecutarlo por primera vez, el sistema operativo nos indicará que la firma corresponde a “Simon Tatham”:

Si pinchamos en “Simon Tatham” nos llevará directamente a ver la firma digital, a continuación podéis ver todos los detalles de esta firma digital de PuTTY:

Os recomendamos visitar la página de descargas de PuTTY 0.67 donde encontraréis el software para su descarga completamente gratuita.

Fuente:https://www.redeszone.net/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad