Cada vez es más común utilizar contraseñas diferentes para cada una de las plataformas en las que nos registramos de manera que, en caso de que roben una de ellas, solo se vea comprometida la web afectada en lugar de todas nuestras cuentas. Para no tener problemas a la hora de recordar estas páginas solemos recurrir a administradores de contraseñas, aplicaciones que almacenan en una base de datos todos nuestros credenciales de manera que con una contraseña maestra podamos acceder a todos ellos. Una de estas aplicaciones es KeePass.

El pasado mes de junio se hizo público que KeePass, este administrador de contraseñas de código abierto, se iba a someter a una completa auditoría de seguridad con el fin de demostrar que se trata de una solución totalmente segura, fiable y libre de vulnerabilidades o puertas traseras. El organismo responsable de llevar a cabo esta auditoría es la Comisión Europea, EU-FOSSA.

Este organismo ha llevado a cabo la auditoría para KeePass 1.31, no para la actual versión 2.34, aunque al compartir la mayor parte del código entre las dos versiones sería comprensible que el resultado fuese prácticamente el mismo. La rama 1.x de este administrador de contraseñas se caracteriza por no depender de las librerías .Net Framework de Microsoft, aunque, por ello, carece de varias opciones.

KeePass está libre de vulnerabilidades críticas o de alta importancia

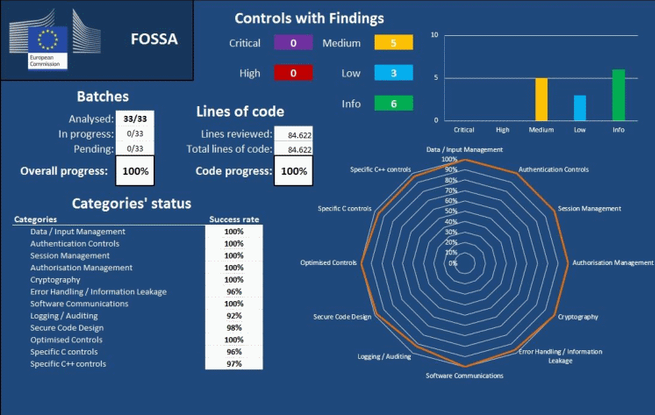

Tal como podemos ver, esta auditoría ha analizado una a una las 84.622 líneas de código del programa y, tras ello, ha asegurado que el programa no esconde puertas traseñas ni cuenta con ningún tipo de vulnerabilidad crítica o de alta importancia que pueda suponer un riesgo para las contraseñas que se almacenan en la plataforma. Sin embargo, este programa no es perfecto, sino que esconde 5 vulnerabilidades de importancia media y 3 de importancia baja que, aunque como decimos no supone un peligro, deberían solucionarse en breve.

Dos de las vulnerabilidades medias, que podían ser las más importantes, se deben principalmente a que el generador de números aleatorios de KeePass en realidad genera números pseudo-aleatorios al hacer uso de la función rand() y std::rand() en lugar de utilizar otras funciones o APIs con algoritmos de seguridad que generen números realmente aleatorios. Por lo demás, el resto de fallos son principalmente de diseño y control del código, pero no suponen ningún riesgo para los datos de los usuarios.

Como podemos ver, KeePass es una de las mejores alternativas que podemos utilizar para almacenar nuestras contraseñas de forma segura y fiable ya que, a diferencia de otras herramientas privativas como LastPass, que no podemos demostrar que sea realmente segura, sino que tenemos que fiarnos de lo que diga la compañía, esta sí lo es, y además certificado por la Unión Europea.

Fuente: https://www.redeszone.net

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad