Salimos de viaje y, por precaución, paramos a repostar en la primera gasolinera que encontramos. Está cerrada, no queda combustible. Seguimos circulando y en las siguientes ocurre lo mismo. La situación es extraña, pero seguimos probando suerte. Por fin encontramos una abierta, pero el contador que indica el precio y los litros parece haberse vuelto loco. Hablamos con un operario y, no sin dificultades, conseguimos el combustible. Intentamos pagar, pero la caja registradora tampoco funciona. Tal vez solo sea un mal día… O tal vez nada es lo que parece.

El [pheexperto en seguridad informática Amador Aparicio ha investigado los peligros a los que se exponen las gasolineras españolas al conectar sus sistemas a la Red. Como ha explicado a HojaDeRouter.com, en tan solo 20 minutos descubrió que al menos 41 gasolineras españolas presentan vulnerabilidades importantes, entre ellas “algunas de marcas muy utilizadas en España”. Si en menos de media hora se pueden localizar varias decenas, es fácil sacar una conclusión: un gran número de gasolineras de este país podrían presentar las mismas vulnerabilidades.

Lo primero que hay que entender es que numerosas gasolineras utilizan sistemas SCADA (siglas en inglés de ‘Supervisión, Control y Adquisición de Datos’) para recopilar información sobre sus tanques de combustible, enviarla a un ordenador – que se encuentra en la red privada de la gasolinera – y monitorizarla. Así los operarios pueden saber en todo momento cuál es su estado, su temperatura, la cantidad de combustible que queda o si tienen agua. “Es una manera de tener todo controlado para que no ocurra nada fuera de lo normal”, explica Aparicio.

Sin embargo, son precisamente estos sistemas, cuya seguridad ya se ha puesto en entredicho en otras ocasiones, los que pueden abrir la puerta a los ciberatacantes si presentan vulnerabilidades.

UN SISTEMA CONECTADO A LA RED

El investigador realizó una serie de búsquedas a través de Shodan, un buscador alternativo que en lugar de filtrar por contenidos, como Google, filtra por máquinas. Este motor indexa los mensajes que envían ciertas máquinas conectadas a internet, pero también detalles sobre ellas como el tipo de servidor que emplean, qué puertos tiene abiertos o dónde están localizadas.

Los términos de búsqueda que utilizó fueron sencillos. Introdujo el operador “country:es” seguido de “gasolina”, “diesel” y “gasoil” para comprobar si aparecía algún resultado relacionado con gasolineras españolas. Efectivamente. Entre las opciones que se mostraban, le llamó la atención que muchas gasolineras tenían conectados a internet sus sistemas de medición de combustible (que deberían formar parte únicamente de una red privada) por culpa de una mala configuración de sus ‘routers’.

Además, algunas de las máquinas tenían activo el servicio Telnet, que permite acceder a la configuración de forma remota. Es relativamente habitual “por comodidad y ahorro de costes”, ya que permite administrar las máquinas desde cualquier sitio y evitar desplazamientos de personal. Eso sí, si se utiliza (aunque no es recomendable), al menos “hay que tomar las precauciones necesarias para que no pueda llegar cualquiera hasta los aparatos”, afirma el investigador.

El siguiente paso de Amador, por tanto, fue buscar gasolineras con Telnet activo que cometieran errores desde el punto de vista de la seguridad; por ejemplo, que los datos de acceso (usuario y contraseña) no se transmitieran cifrados. En ese caso, cualquiera que intercepte la información puede leerla sin dificultades, y por tanto utilizar las credenciales robadas para acceder a la máquina.

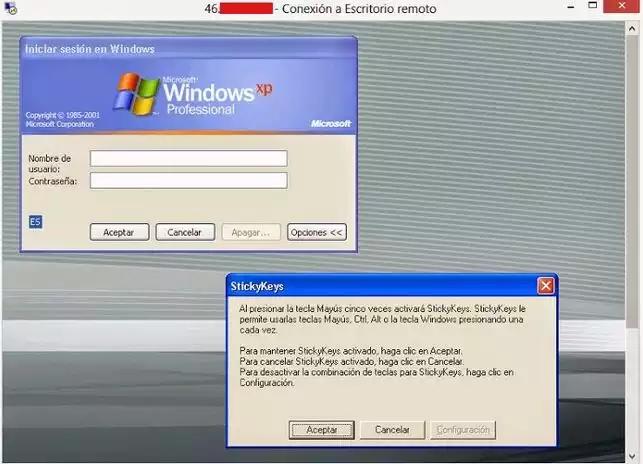

Esto ya es grave, pero podría ser (y de hecho es) aún peor. “Yo intenté conectarme a la máquina por el servicio Telnet, ¿y ¿sabes cuál fue mi sorpresa? Que ni siquiera me pedían el usuario y la contraseña. Así de fácil”. Otro gran error: que el sistema no exigiera clave de acceso se debe con toda probabilidad a que los responsables han mantenido la configuración por defecto.

Tras acceder al sistema que monitoriza el combustible de los tanques, Amador comprobó si a través de él podía acceder a otros dispositivos conectados a la misma red de la gasolinera. Tuvo acceso en tiempo real a las cámaras; podía ver los coches, sus matrículas y la cara de quienes repostaban. “Si alguien tuviera acceso a esta información podría, por ejemplo, subir los vídeos a YouTube”. Aparicio cree que también sería posible acceder a otros aparatos conectados a la red interna: el terminal punto de venta, el ordenador que almacena las facturas…

Lo grave es que estamos hablamos de gasolineras, una de las infraestructuras más importantes de un país. “ Imagínate cómo podría afectarnos un ataque cibernético contra ellas”, pide Aparicio. No sabemos cuánto tiempo llevan expuestas; tampoco si alguien estaba a al corriente de la vulnerabilidad ni, de ser así, con qué intenciones decidió guardar silencio. “Que yo sepa no se han producido ataques, y si han ocurrido no se han publicado, pero que se pueden producir es evidente. Sería muy fácil hacer ataques dirigidos”.

“¿Qué pasaría si el operador, pensando que no hay combustible, se ve obligado a cerrar la gasolinera? ¿Y si el sistema no avisa de que una gasolinera se está quedando sin producto?”, se pregunta Amador. Si todo esto sucede en plena operación salida y con muchas gasolineras a la vez, podría desatarse el caos y las pérdidas podrían ser enormes. Por no hablar de riesgos aún más precupantes: “¿Qué podría pasar si un camión comienza a echar combustible en un tanque que está lleno?”.

Lo verdaderamente alarmante es que la información recopilada por este ‘hacker’ sea pública, es decir, que la haya obtenido sin forzar ningún sistema. No entiende cómo pueden existir estas vulnerabilidades con “el presupuesto y el personal del que disponen” las compañías afectadas. Por eso cree que las empresas que gestionan las gasolineras y los responsables de administrar las redes deberían ser más cautelosos.

Algunas de las multinacionales afectadas se han puesto en contacto con Amador tras publicar sus hallazgos en Security By Default. Además, el investigador ha enviado toda la información de que dispone al grupo de delitos telemáticos de la Guardia Civil para que sea esta institución la que se encargue del asunto.

Aparicio cree que deberían crearse mecanismos que permitan controlar constantemente las “infraestructuras críticas para el país y para su población”, como las gasolineras. Satélites, tanques de agua, la bolsa, sistemas médicos, centrales nucleares… “Si algo en estas centrales fallase o fuesen saboteadas, las consecuencias serían terribles”.

Fuente:https://www.eldiario.es/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad