Muchos de los automóviles hoy en día salen de la fábrica con pasajeros secretos: prototipos de software que están deshabilitadas pero pueden ser activados por conductores astutos.

En lo que se considera el primer análisis en su tipo, Damon McCoy, profesor asistente de ingeniería y ciencias de la computación en la Escuela Tandon de Ingeniería de Nueva York y un grupo de estudiantes de la Universidad George Mason, encontraron vulnerabilidades en MirrorLink, un sistema de reglas que permite a los vehículos comunicarse con teléfonos inteligentes.

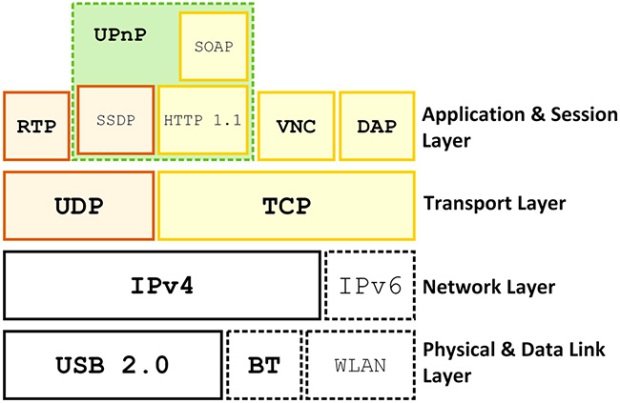

MirrorLink, creado por el Conected Car Consortium, que representa 80% de los fabricantes en el mercado, es el estándar industrial líder para conectar móviles al sistema de información y entretenimiento (“in-vehicle infotaiment” IVI). Algunos fabricantes desactivaron el sistema porque eligieron un estándar diferente al móvil-IVI o porque la versión de MirrorLink en sus vehículos es un prototipo que puede ser activado después.

MacCoy y sus colegas descubrieron que MirrorLink es relativamente fácil de activar y cuando es desbloqueado permite a los hackers usar un móvil como piedra de toque para controlar los componentes de seguridad críticos, como el sistema de frenado. McCoy explicó que quienes “tunean” o modifican autos, podrían dar una entrada a los ciberdelincuentes al desbloquear ciertas funciones.

“Quienes modifican autos merodearán estos prototipos y si los sistemas son fáciles de desbloquear, lo harán”, dijo. “Hay instrucciones disponibles describiendo cómo acceder a MirrorLink. Sólo uno de diversos videos instruccionales en Youtube tiene más de 60,000 vistas”. Los investigadores usaron esa información pública para desbloquearlo en el sistema de información y entretenimiento en un vehículo 2015 que compararon en eBay para sus experimentos.

El fabricante y el proveedor rechazaron lanzar un parche de seguridad, lo cual refleja el hecho de que nunca activaron MirrorLink. McCoy apuntó que esto podría llevar a los conductores a una situación peligrosa.

Fuente:https://www.seguridad.unam.mx/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad