8 de cada 10 aplicaciones son vulnerables a este nuevo ataque. Merece la pena comenzar de esta forma la noticia porque tal y como la han presentado los dos expertos que la han descubierto posee mucha importancia de cada a los usuarios y la privacidad de sus datos. Un fallo en la API de Android permite realizar este ataque que ha sido bautizado como Surreptitious Sharing.

A diferencia de otras ocasiones en las que el problema se encontraba en los SDK utilizados para desarrollar las apps, en esta ocasión subyace en la API del sistema operativo móvil de los de Mountain View, por lo que de entrada no es un problema fácil de resolver. Dominik Schürmann y Lars Wolf, los dos expertos en seguridad encargados de descubrir el fallo de seguridad que nos ocupa, detallan que el fallo afecta a los enlaces que se comparten en las aplicaciones. El problema radica en cómo se tratan los datos a los que apuntan estos enlaces, siendo necesaria la serialización de los mismos y no como URI.

Según los expertos en seguridad, la única forma de mitigar esta vulnerabilidad es limitar MIME mientras se realiza la transferencia de archivos, pero que la mejor forma sería desactivar los archivos URI.

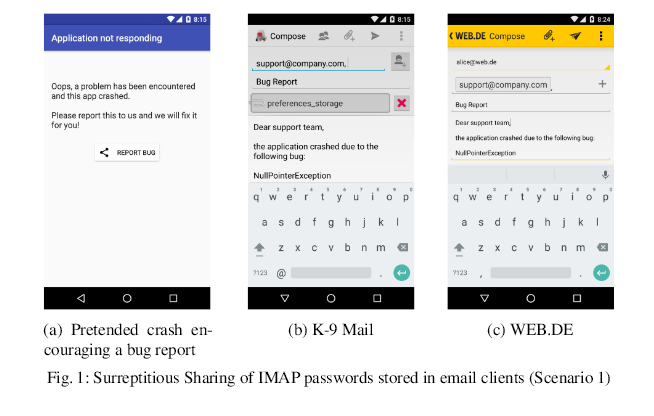

Indican que la vulnerabilidad es bastante complicada de explicar sin conocimientos amplios del sistema operativo móvil. Los expertos han desarrollado dos ejemplos para que se pueda ver cuál es la magnitud del ataque.

Surreptitious Sharing podría permitir el robo de las contraseñas del correo IMAP

Los atacantes se pueden ayudar de aplicaciones maliciosas con pantallas falsas que posean enlaces a posiciones de memoria donde por ejemplo se encuentran las contraseñas del correo. Cuando el usuario selecciona este enlace, la aplicación de correo se abrirá u el usuario enviara las credenciales a los atacantes sin que sea consciente de lo que está sucediendo. Los expertos detallan que la vulnerabilidad ha sido probada en K-9 Mail, AOSP Mail, Gmail y WEB.DE con un resultados positivo en todas ellas.

Tal y como ya hemos mencionado con anterioridad, el problema radica en el sistema operativo y no en las aplicaciones.

Robo de conversaciones de servicios de mensajería

Otro ejemplo que han utilizado los expertos en seguridad es con las aplicaciones de mensajería, invitando a compartir un supuesto archivo de audio que posee un enlace a las bases de datos de las conversaciones de un servicio de mensajería. Si el usuario procede al envío de este archivo, estará enviando en realidad las conversaciones sin que sea consciente de qué es lo que está sucediendo en realidad.

Por el momento no hay novedades y tampoco se ha vertido ningún tipo de información desde el sistema operativo en forma de actualización para resolver el problema.

Fuente:https://www.redeszone.net/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad