iTerm2, es una popular aplicación para Mac que viene como un reemplazo para la aplicación oficial de Apple. Acaba de recibir una actualización de seguridad por un grave problema que filtraba el contenido del terminal a través de solicitudes DNS. La versión 3.1.1 desactiva una función que se agregó en iTerm 3.0.0 y se activó de forma predeterminada. Esta característica se encuentra en iTerm2.

Grave problema de filtración en iTerm2

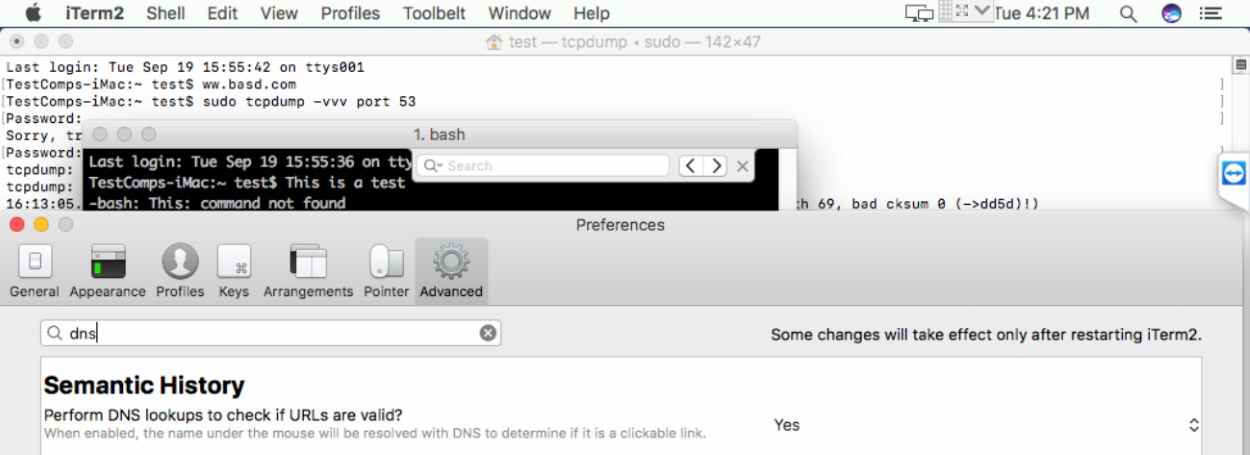

Introducido en la versión 3.0.0, esta característica recopilaría los movimientos del ratón del usuario cuando realice cualquier acción dentro del terminal de iTerm2. Cuando el ratón se detenga sobre una palabra, iTerm2 intentará determinar si esa palabra es una URL válida y resaltar el término como un enlace al que se puede hacer click.

Para evitar la creación de enlaces muertos mediante el uso de algoritmos de concordancia de patrones de cadena inexacta, la herramienta haría una solicitud de DNS en su lugar y determinaría si ese dominio realmente existe.

Este comportamiento es un gran problema de privacidad, ya que los usuarios que pasan el ratón sobre las contraseñas, las claves API, los nombres de usuario u otro contenido sensible, sin saberlo, dejan escapar esta información a través de las solicitudes DNS.

Las peticiones de DNS son comunicaciones de texto plano, lo que significa que cualquier persona capaz de interceptar estas solicitudes habría tenido acceso a los datos que un usuario estaba poniendo en su terminal iTerm.

Más de un año

Según el sitio web oficial de la aplicación, iTerm2 3.0.0 fue lanzado el 4 de julio de 2016, lo que indica que fueron muchos los usuarios que filtraron contenido sensible a los servidores DNS sin su conocimiento durante más de un año.

El problema de la fuga de iTerm2 fue descubierto hace diez meses. El creador de iTerm2 reaccionó inicialmente añadiendo una opción a iTerm 3.0.13 que permitió a los usuarios inhabilitar las búsquedas DNS. La herramienta permaneció activa por defecto para instalaciones nuevas y ya existentes.

El desarrollador holandés Peter van Dijk, ingeniero de software de PowerDNS, proveedor de software de DNS de código abierto y servicio de gestión de DNS, volvió a informar de esta herramienta y esta vez señaló algunas de las fugas de privacidad graves no incluidas en el primer informe del error.

“iTerm envió varias cosas (incluyendo contraseñas) en texto plano al servidor DNS de mi ISP”, dijo Van Dijk.

Esta vez, George Nachman, uno de los encargados del mantenimiento de iTerm2, comprendió la gravedad del problema de inmediato y lanzó iTerm2 3.1.1 para solucionar el problema en cuestión de horas. También se disculpó por permitir esta característica por defecto sin analizar las posibles consecuencias en mayor profundidad.

“No tengo excusa: simplemente no he pensado lo suficiente en este tema, pido disculpas por la supervisión y prometo ser más cuidadoso en el futuro”, escribió Nachman. “Tu privacidad siempre será mi máxima prioridad”.

Actualizar

Se recomienda a los usuarios que usan versiones de iTerm entre 3.0.0 y 3.0.12que actualicen al menos a la versión 3.0.13, donde pueden deshabilitar las búsquedas de DNS al ir a Preferencias -> Avanzado -> Historial Semántico y cambiar “¿Realizar búsquedas DNS para verificar si las URL son válidas? ” a la opción No.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad