El problema con la implementación tradicional de honeypots en entornos de producción es que los atacantes pueden descubrir solamente los honeypots mediante el escaneo en red, que es muy ruidoso. La única excepción es el honeypot Beeswarm que filtra intencionalmente credenciales en el tráfico de la red y luego busca la reutilización inesperada de estas credenciales.

Si echamos un vistazo a Mitre ATT & CK Matrix, vemos que el ‘Escaneado de servicios de red’ es solo una de las muchas actividades diferentes que emplean los atacantes posteriormente a la penetración en el sistema. Cuanto más información falsa o engañosa se de, en respuesta a las técnicas de post-compromiso (especialmente las técnicas bajo “Acceso de credencial”, “Descubrimiento” y “Tácticas de movimiento lateral” en la matriz ATT & CK), mayores serán las posibilidades de atrapar a los atacantes.

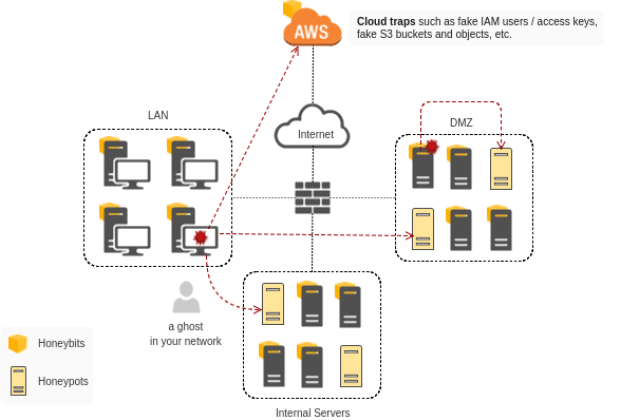

Honeybits es una herramienta simple diseñada para mejorar la efectividad de las trampas mediante la difusión de honeytokens en los servidores de producción y estaciones de trabajo, para atraer al atacante hacia los honeypots.

Estas honeytokens incluyen:

- Falsos comandos en el historico del Bash “bash_history” (como ssh, ftp, rsync, scp, mysql, wget, awscli).

- Credenciales y archivos de configuración falsos de AWS (se requiere crear usuarios falsos de AWS IAM sin permisos y generar claves de acceso para ellos)

- Archivos de configuración, copia de seguridad y conexión como RDP y VPN.

- Entradas falsas en hosts, tabla ARP, etc.

- Historial de navegador falso, marcadores y contraseñas guardadas.

- Credenciales falsas inyectadas en LSASS.

- Claves de registro falsas.

Este es un componente pequeño pero crucial en un sistema de engaño que también debe incluir: honeypots (idealmente de alta interacción), sistema de recopilación y análisis de registros, alertas, etc.

Características principales de Honeybits:

- Crear honeytraps y monitorizar el acceso a estas trampas usando “go-audit” o “auditd”.

- Generador de contenido basado en plantillas para honeyfiles.

- Permite insertar los honeytraps en el archivo de configuración y credenciales de AWS

- Permite insertar honeytraps en “/etc/hosts”.

- Permite lectura de configuración desde una key-value store como Consul o etcd.

- Permite insertar diferentes honeytraps en “bash_history”, incluidos los siguientes comandos de muestra:

- ssh (sshpass -p ‘123456’ ssh -p 2222 root@192.168.1.66).

- ftp (ftp ftp://backup:b123@192.168.1.66:2121).

- rsync (rsync -avz -e ‘ssh -p 2222’ root@192.168.1.66:/var/db/backup.tar.gz /tmp/backup.tar.gz).

- scp (scp -P 2222 root@192.168.1.66:/var/db/backup.tar.gz /tmp/backup.tar.gz).

- mysql (mysql -h 192.168.1.66 -P 3306 -u dbadmin -p12345 -e “show databases”).

- wget (wget https://192.168.1.66:8080/backup.zip).

- Algunos comandos personalizados: (nano /tmp/backup/credentials.txt).

- AWS: export AWS_ACCESS_KEY_ID=AKIAIOSFODNN7EXAMPLE export AWS_SECRET_ACCESS_KEY=wJalrXUtnFEMI/K7MDENG/bPxRfiCYEXAMPLEKEY aws ec2 describe-instances –profile devops –region us-east-2

Fuente:https://www.gurudelainformatica.es/2018/04/usos-de-honeytokens-en-seguridad.html

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad