Hace unos días os hablábamos de repetidos ataques de denegación de servicio que estaba sufriendo el repositorio GitHub. Finalmente se acabó vinculando al Gobierno de China en este ataque y hoy vamos a hablar de algo que puede estar relacionado y que en otros países lo conocen como The Great Cannon. O lo que es lo mismo, el arma para censurar Internet en dicho país.

Sin embargo, tal y como hemos reseñado al comienzo, este arma podría favorecer a los organismos gubernamentales de esta país para realizar ataques de denegación de servicio contra páginas web, similares al sufrido por el repositorio hace unos días.

Si hablamos de esta arma no nos podemos olvidar del firewall que se encuentra en funcionamiento y que de forma metafórica se le describe en numerosas ocasiones como La Gran Muralla China. Gracias a este pueden realizar un filtrado del tráfico y prohibir el acceso a servicios externos a este país o bien a IPs ubicadas dentro de este desde el exterior.

El problema con el que se encuentran los ciudadanos residentes en este es que todo aquel que no respete las normas establecidas se puede enfrentar a un proceso judicial que puede terminar con una multa o incluso con penas de cárcel.

¿Cómo funciona The Great Cannon?

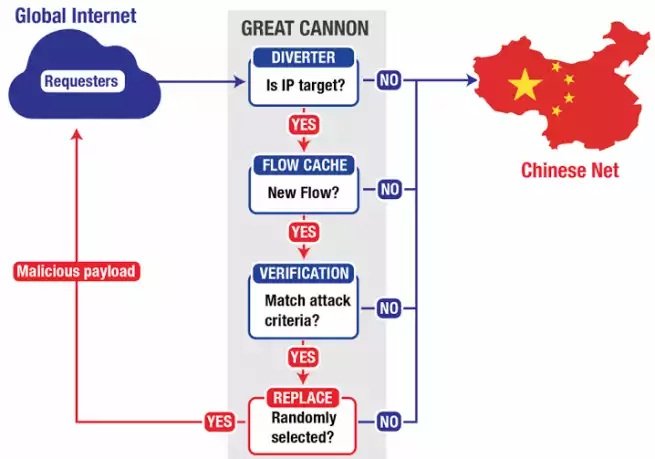

Esta se trata de un complemento al poderoso firewall que se encuentra activo desde hace tiempo. Desde el Gobierno de China no solo quieren controlar las protestas que se producen en el interior del país, sino desde el exterior del mismo, y una forma de ello es utilizando esta arma para realizar ataques de denegación de servicio contra los servidores de páginas web. Para realizar esto, los atacantes utilizan el servicio Baidu para provocar que el tráfico generado por los usuarios se convierta en un ataque de denegación de servicio.

Las búsquedas realizadas por los usuarios en el servicio mencionado con anterioridad pueden utilizarse para redirigir a este hacia páginas web produciendo peticiones de conexioón falsas, conocido también este tipo de ataque como SYN flood. Además, este módulo que coopera de forma conjunta con el firewall permite realizar ataques de denegación de servicio e interceptar todas las credenciales que viajen sin ningún tipo de cifrado.

Fuente:https://www.redeszone.net/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad