El ransomware es el malware de moda debido a que, además de ser muy complicado de detectar y mitigar, es el que mayores beneficios reporta a los piratas informáticos. Cuando este malware infecta el ordenador de su víctima, automáticamente empieza a cifrar todos sus datos y, una vez finaliza, pide el pago de un rescate a cambio de la clave privada con la que recuperar sus datos. A pesar de la peligrosidad de este malware como tal, los piratas informáticos buscan constantemente nuevas formas de sacarle el mayor provecho con herramientas cada vez más complejas, como es el caso de RAA.

RAA es un nuevo ransomware descubierto por la empresa de seguridad Trend Micro. Mientras que la mayoría de estos malware están compilados en binarios .exe o librerías .dll, este nuevo malware está escrito 100% en JScipt (no confundir con JavaScript), por lo que cualquier navegador que se ejecute en Windows (salvo MS Edge) puede ser capaz de interpretarlo sin problemas. RAA es el primer ransomware escrito 100% en este lenguaje, a diferencia de otras variantes que solo distribuían en lenguaje de script el “downloader” encargado de descargar los binarios.

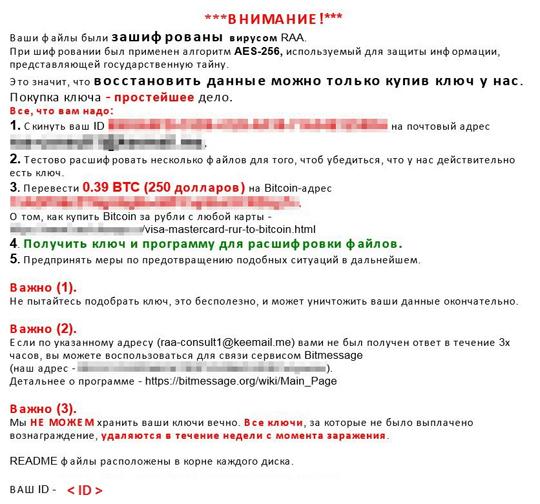

En términos generales, este ransomware, de origen ruso, llega por lo general oculto en correos electrónicos basura y, una vez se ejecuta, utiliza un cifrado AES-256 para cifrar todos los datos, como cualquier otro. También, una vez ha finalizado el cifrado, pide el pago de 250 dólares, en Bitcoin, a cambio de la clave privada con la que recuperar los datos. Antes de realizar el pago del rescate, este ransomware permite descifrar algunos archivos de forma gratuita para que las víctimas puedan tener la certeza de que, si pagan, recuperarán sus datos.

Este malware suele llegar en los correos en forma de un fichero .js con uno de los siguientes nombres:

- st.js

- ST.js

- mgJaXnwanxlS_doc_.js_m

- gJaXnwanxlS_doc_.js

- RANSOMWARESCRIPT_PONYDOWNLOADER.js (utilizado para debug por los propios piratas, ya que es un nombre que levanta sospechas)

Además de cifrar los datos, este ransomware roba contraseñas y billeteras de Bitcoin

Debido a estar programado en lenguaje de scripting, es mucho más complicado de detectar por los software antivirus y, además, puede esconder características como las que la descubierto Trend Micro al analizar en profundidad la amenaza.

Cuando este malware infecta a su víctima, automáticamente también extrae el software malicioso FAREIT, un Pony utilizado para robar todo tipo de datos personales de las víctimas. Analizando este Pony, los expertos de seguridad han descubierto que se centra en robar datos personales de las víctimas (especialmente bases de datos de los clientes de correo electrónico como Outlook y las contraseñas de los navegadores web principales) y, además, busca en el sistema la existencia de billeteras de Bitcoin y las envía al servidor remoto controlado por los piratas.

Como siempre, la única y efectiva forma de protegerse de esta amenaza es realizando copias de seguridad periódicas de nuestros datos de manera que, si caemos víctima, al menos podamos recuperarlos con la mayor eficacia posible tras el correspondiente formateo del ordenador (para garantizar la desinfección del mismo). También es recomendable utilizar capas de seguridad adicionales como el nuevo Anti Ransom 3.0 para contar con una protección eficaz contra este malware.

Poco a poco, los piratas informáticos van desarrollando nuevas y complejas técnicas para, a la vez de ser más complicados de detectar, poder sacar el máximo provecho al ransomware, una amenaza cada vez más peligrosa y que, por desgracia, parece no tener fin.

Fuente:https://www.redeszone.net/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad