Todo ecosistema de Internet no está exento de ataques provenientes de vulnerabilidades que las propias compañías desconocen y que, cuando se dan cuenta de los mismos, ya es demasiado tarde habiéndoles hecho perder millones de dólares y pérdida de usuarios. Con el programa de recompensas de Microsoft, se ha descubierto un importante nuevo fallo de seguridad gracias a la labor de investigación de un usuario que, de paso, se ha llevado una recompensa de 13.000 dólares.

El Programa de Recompensas ante fallos de sistema de Microsoft permite que cualquier persona que encuentre un fallo de seguridad en ciertos servicios de Microsoft, lo reporte y explique cómo acceder al mismo, con la posibilidad de ser recompensado con miles de dólares por su buen hacer. Eso es lo que ha pasado con el investigador Jack Whitton que se ha llevado una recompensa de 13.000 dólares tras haber descubierto un importante fallo de seguridad que afectaba al servicio de autentificación de Microsoft para sus servicios internos como Azure, Office o Outlook.

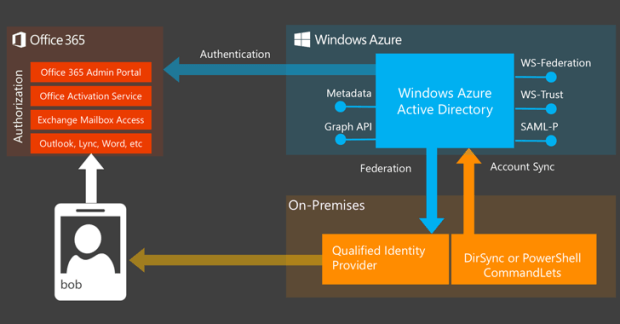

Microsoft controla la autentificación a sus servicios en línea a través de solicitudes realizadas a login.live.com, login.windows.net o login.microsoftonline.com. Así, por ejemplo, si un usuario navega por Outlook, se le redirige a la URL login.microsoftonline.com que contiene un parámetro ‘wreply’ específico desde donde el usuario desea acceder.

Si el usuario ya está identificado, una petición POST es devuelta al dominio especificado en ‘wreply’ con un valor en forma de un token de inicio de sesión para el usuario. El servicio al que accede el usuario consume dicho token, y le deja entrar.

De acuerdo con lo anterior, Whitton explica que la URL de autentificación usada por Microsoftes vulnerable a los ataques de falsificación de peticiones en sitios cruzados (CSRF). Con ello, el atacante podría crear una URL maliciosa que cuando se acceda por un usuario ya autentificado, enviaría sus datos de inicio de sesión a un servidor controlado por el hacker, que ya podría tener acceso a la cuenta de la víctima.

Fuente:https://computerhoy.com/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad