Hace unos días publicábamos la herramienta WiFiPhisher para obtener contraseñas WiFi sin utilizar diccionarios. LINSET (Linset Is Not a Social Enginering Tool) realiza la misma tarea y ha sido creada por latinos desde la comunidad Seguridad Wireless.

El funcionamiento de este tipo de herramientas es el siguiente:

Escanea la red buscando redes cercanas.

Arrojan el listado de redes disponibles.

Después de seleccionar la red, intenta capturar el handshake (algunos permiten el uso sin el handshake)

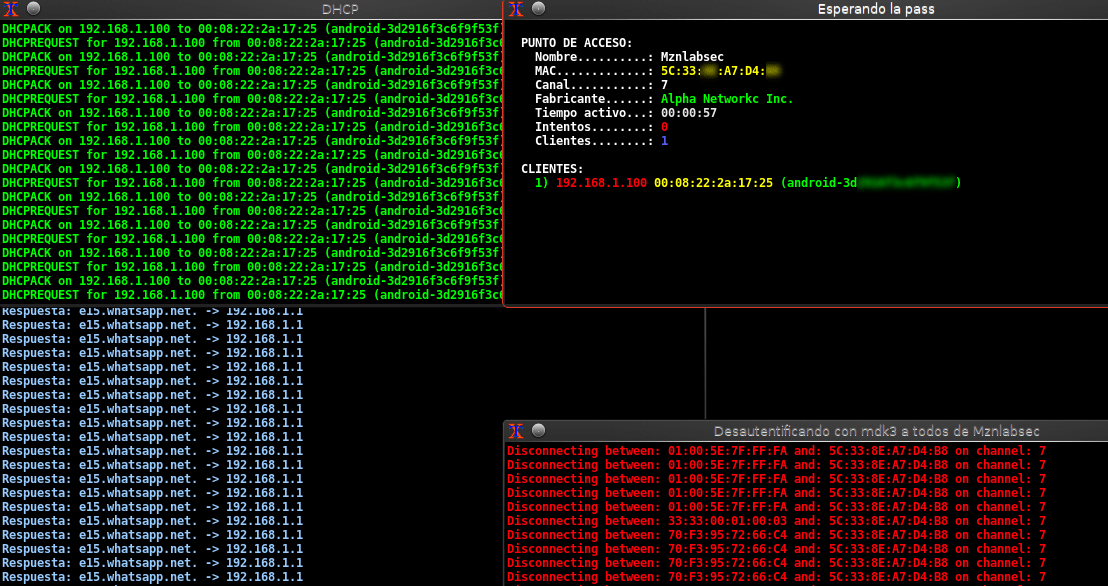

Con el handshake se crea un falso AP con el mismo nombre que el original y se lanza un ataque DoS a los clientes conectados (buscando que se conecten al falso AP)

El script monta un server DHCP sobre la red falsa para que cada petición que haga la víctima lo mande a un portal cautivo donde se pregunta la clave (algunos personalizan este portal según la marca del router victima)

Se verifica que la contraseña ingresada sea la correcta comparándola con el handshake (algunos permiten capturar simplemente la petición enviada)

Si la clave es correcta se detiene el ataque DoS, se baja el servidor web/DHCP y el falso AP y los usuarios pueden volver a conectarse al AP real.

El script limpia los temporales creados y deja el sistema como antes de ejecutarse.

Como ventajas, LINSET está escrito en forma nativa en español, tiene soporte de una comunidad, identifica el fabricante del router y utiliza varios idiomas para los portales cautivos.

Fuente:https://blog.segu-info.com.ar/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad