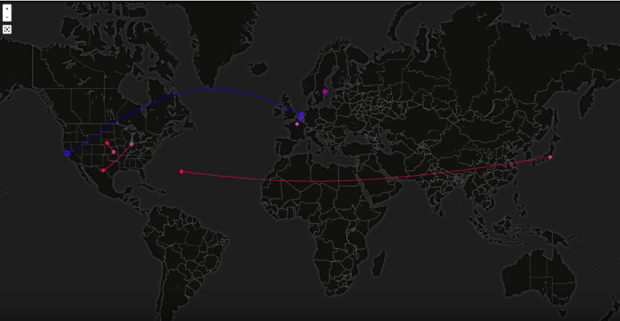

La herramienta geoip_attack_map genera un mapa con la localización IP de los ataques a una red en tiempo real. Contiene un modulo servidor de datos que monitoriza el archivo syslog de Linux y lo analiza para visualizar: IP de origen, IP destino, puerto de origen y puerto de destino. Los protocolos se determinan a través de los puertos comunes y las visualizaciones varían de color basado en el tipo de protocolo.

Este programa se basa enteramente en monitorizar el syslog y permite personalizar las funciones de análisis de registro. En caso de utilizar un sistema de información de seguridad y gestión de eventos (SIEM), es posible normalizar los registros y ahorrar un montón de tiempo, siguiendo estos pasos:

- Enviar todos los syslog a la maquina SIEM.

- Usar el SIEM para normalizar los registros.

- Enviar registros normalizados a cualquier máquina en Linux corriendo syslog-ng, donde se ejecutara el software de servidor de datos de la aplicación para analizarlos.

Instalación y puesta en marcha:

Para instalar todas las dependencias necesarias hay que ejecutar los siguientes comandos (probado en Ubuntu 14.04 x64):

# sudo apt-get install python3-pip redis-server

# sudo pip3 install tornado tornado-redis redis maxminddb

Pasos a seguir para configurarlo:

- Si se quiere usar el DataServer en una máquina diferente a la AttackMapServer. Hay que cambiar la IP en el archivo “/etc/redis/redis.conf” donde aparece “127.0.0.1”.

- Asegurarse de que la dirección del WebSocket en “/AttackMapServer/index.html” apunta a la dirección IP del AttackMapServer.

- Descargar la base de datos MaxMind GeoLite2 y cambiar la variable “db_path” en “DataServer.py” con la ruta de almacenamiento de la base de datos, “db-dl.sh”.

- Añadir las coordenadas con latitud y longitud de la localización de la red a monitorizar, a la variable “hqLatLng” en “index.html”, para que la representación gráfica sea mas realista.

- Utilice “syslog-gen.sh” para simular el tráfico simulado y probar el sistema.

Fuente:https://www.gurudelainformatica.es/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad