Los autores del ransomware XiaoBa han actualizado su código de malware en un minero de criptomonedas (coinminer).

Según los expertos en seguridad informática, a pesar de no encriptar más archivos, XiaoBa aún destruye los datos de los usuarios gracias a una serie de errores que principalmente corrompen los archivos ejecutables de un usuario.

El ransomware XiaoBa es una de esas variedades de ransomware que ha estado activo en la escena del malware por meses, pero muy pocas personas lo han escuchado, principalmente porque nunca estuvo en el centro de una campaña de distribución masiva.

Los investigadores descubrieron por primera vez una primera versión del ransomware XiaoBa en octubre del año pasado, y una segunda, un mes después.

Estas dos primeras versiones solo se dirigieron a usuarios chinos, pero una tercera versión lanzada en febrero de este año también contenía notas de rescate en inglés, lo que sugiere que su autor podría haber expandido su base de orientación.

Pero ahora, los investigadores de seguridad informática de Trend Micro dicen que identificaron lo que parece ser una versión modificada del ransomware XiaoBa, pero codificado para trabajar como un infector de archivos y un minero de criptomonedas.

Uno pensaría que XiaoBa convertirse en coinminer es algo bueno. Sin embargo, no es así. Este nuevo minero XiaoBa contiene un código descuidado que destruye los archivos de los usuarios y bloquea las computadoras.

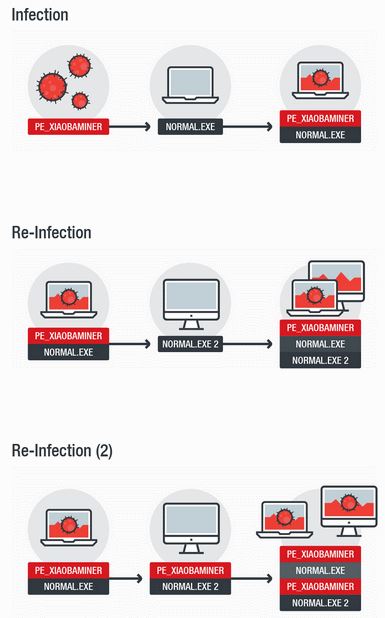

La razón por la que esto ocurre es por el “virus infector” de XiaoBa, un componente que escanea el sistema de archivos local y agrega el malware XiaoBa a otros archivos.

Según los expertos, la versión actual del minero XiaoBa inyectará una copia de sí mismo y del software de minería de cifrado XMRig legítimo dentro de todos los archivos EXE, COM, SCR y PIF encontrados en una computadora infectada.

Pero los profesionales de la seguridad informática dicen que esta “rutina de inyección ejecutable” ha sido mal codificada, tanto que XiaoBa inyecta múltiples versiones de sí mismo en otros ejecutables, e incluso puede tomar ejecutables legítimos e inyectarlos en otros ejecutables legítimos muchas veces.

La principal desventaja de este proceso de inyección de archivos defectuoso es que infla artificialmente los tamaños de archivo, ocupando espacio en el disco local.

El nuevo minero XiaoBa destruye ejecutables, bloquea PC. Pero este no es el único problema. Los hackers crearon el proceso del inyector de archivos para asegurarse de que, independientemente de la aplicación que el usuario inicie, el minero XiaoBa también corra al lado. Sin embargo, dañaron su código y ejecutar cualquiera de los ejecutables “inyectados” solo inicia el coinminer, pero no la aplicación legítima.

Además, el virus infectante de archivos XiaoBa también conecta el coinminer a archivos ejecutables en todo el disco duro, incluidas las carpetas principales del sistema operativo.

Debido a que el proceso de inyección es defectuoso y el proceso “inyectado” no se inicia, esto genera problemas en los que las computadoras de los usuarios no podrán arrancar debido a que los ejecutables principales de Windows han sido castrados accidentalmente por el componente inyector de archivos XiaoBa de mala calidad.

Según los expertos en seguridad informática, XiaoBa también inyecta CoinHive en archivos HTML locales. Pero si por un milagro se inicia una computadora de usuarios infectados, los usuarios deben saber que XiaoBa también inyecta una copia de la biblioteca de CoinHive JavaScript dentro de todos los archivos HTML y HTM, y también borra todos los archivos GHO e ISO, por un motivo desconocido.

Con XiaoBa infligiendo tal daño a las computadoras de los usuarios, incluso si no hay características de cifrado de archivos incluidas con esta nueva versión de XiaoBa, el malware es tan peligroso como las primeras tres variantes de ransomware, y los usuarios pueden necesitar restaurar desde copias de seguridad para recuperar borrado o “inyectado” “archivos”.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad