Por desgracia, cada poco tiempo estamos viendo cómo los piratas informáticos crean nuevas variantes de ransomware con las que buscan infectar los sistemas de los usuarios, cifrar sus datos personales y pedir un rescate por ellos. Aunque en esencia, prácticamente todos funcionan de forma similar, existen pequeñas variaciones que les permiten diferenciarse unos de otros, por ejemplo, las técnicas con las que coaccionan al usuario a pagar, siendo, en este aspecto, Jigsaw uno de los más peligrosos.

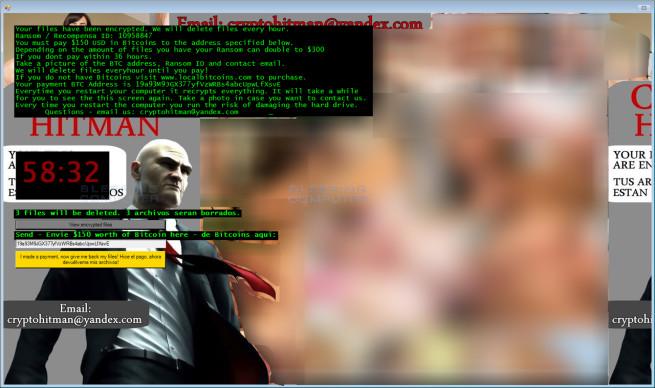

Jigsaw es un ransomware, con bastante poco tiempo de vida, que, además de cifrar los datos, mostraba una cuenta atrás de 60 minutos de manera que, si no se realizaba el correspondiente pago en ese tiempo, se eliminarían varios archivos aleatorios, siendo el número de estos mayor cuanto más pase el tiempo.

Los expertos de seguridad de Bleeping Computer han detectado nueva actividad en este ransomware, quien ha cambiado de nombre a CryptoHitman (cambiando también su imagen por la del agente) y cambiando también la imagen de la pantalla de bloqueo del ransomware por imágenes porno. De igual forma, la extensión de los archivos cifrados ha pasado a ser .porno.

Aunque ha cambiado su imagen y su extensión, en el fondo sigue siendo el mismo ransomware que Jigsaw. Utiliza el mismo algoritmo AES y, por suerte, la técnica de desinfección y recuperación de archivos sigue siendo totalmente funcional.

Como dato curioso, podemos ver que en la ventana de bloqueo nos aparece texto en español, por lo que es muy probable que los piratas informáticos de este ransomware (y por lo tanto de JigSaw) sean de habla hispana.

Cómo eliminar el ransomware CryptoHitman y recuperar los datos

Antes de empezar con la recuperación de los datos secuestrados por CryptoHitman, lo primero que debemos hacer es eliminar estos dos ejecutables de nuestro ordenador:

- %LocalAppData%\Suerdf\suerdf.exe

- %AppData%\Mogfh\mogfh.exe

También debemos asegurarnos de que ninguno de ellos se está ejecutando en el sistema, ni como proceso ni como servicio, y que en el apartado “MSConfig” no existe ningún vínculo a ellos para evitar que el ransomware se ejecute de nuevo al reiniciar el sistema.

Una vez eliminada la amenaza por completo, la herramienta para recuperar los datos, llamada JigSawDecrypter, se puede descargar de forma gratuita desde los servidores de Bleeping Computer. La forma de utilizar esta herramienta es muy simple, lo único que tenemos que hacer es elegir el directorio con los archivos con extensión .porno cifrados por CryptoHitman que queremos descifrar y pulsar sobre el botón “Decrypt my files“.

Una vez descifrados los datos, debemos asegurarnos de no volver a caer en la trampa del Agente 47 analizando nuestro sistema con un software antivirus actualizado con el fin de eliminar cualquier rastro de él.

Fuente:https://www.redeszone.net/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad