Los piratas informáticos están constantemente buscando fallos en las páginas web con las que poder atacarlas. Es deber de los administradores de las páginas web mantener sus páginas seguras y libres de fallos de seguridad si no quieren verse expuestos ante un posible fallo de seguridad. Existen varias aplicaciones que nos permiten auditar páginas web de forma sencilla. En este artículo vamos a hablar de Commix, una sencilla herramienta escrita en Python con la que auditar y explotar páginas web.

Commix es un acrónimo de COMMand Injection eXploiter que nos va a permitir analizar rápidamente una página web para comprobar si es segura o tiene alguna vulnerabilidad y, de ser así, comprobar si es posible explotar dicha vulnerabilidad. Esta herramienta se centra principalmente en las vulnerabilidades de inyección de comandos a través de ciertos parámetros y cadenas vulnerables que puedan residir en un servidor web.

Esta herramienta se encuentra incluida por defecto en los repositorios de algunas distribuciones de seguridad como ArchAssault y BlackArch y también viene preinstalada en The Penetration Testers Framework (PTF) y PentestBox.

Podemos descargar la herramienta y acceder a su código fuente a través de GitHub. La herramienta está escrita 100% en Python, por lo que debemos tener esta herramienta instalada en nuestro ordenador para poder ejecutarla sin problemas. Esta herramienta funciona sin problemas en Linux y Mac OS X. En Windows también funciona aunque en este sistema aún se encuentra en fase experimental.

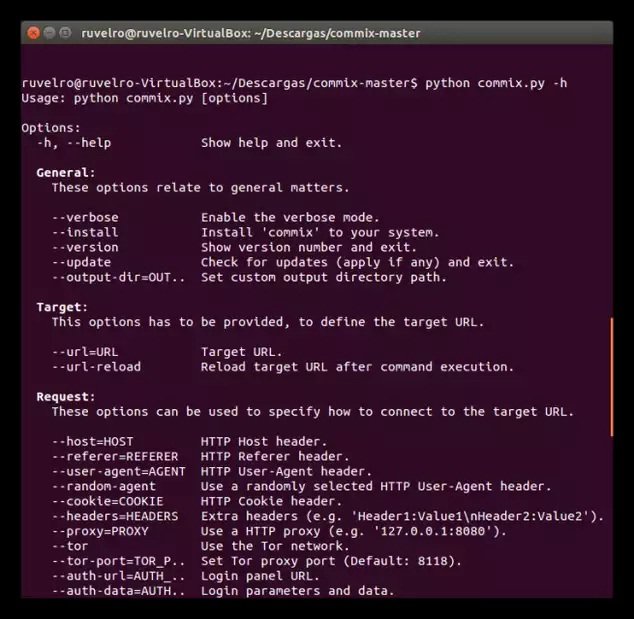

Una vez que tenemos Commix instalada en nuestro ordenador y las dependencias de Python listas ya podemos empezar a utilizar esta herramienta desde símbolo de sistema. Para ello basta con abrir un terminal y teclear:

![]()

Con ese comando anterior podremos ver una lista completa con todas las funciones de Commix.

Ejemplo de uso de Commix

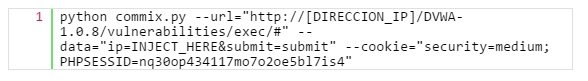

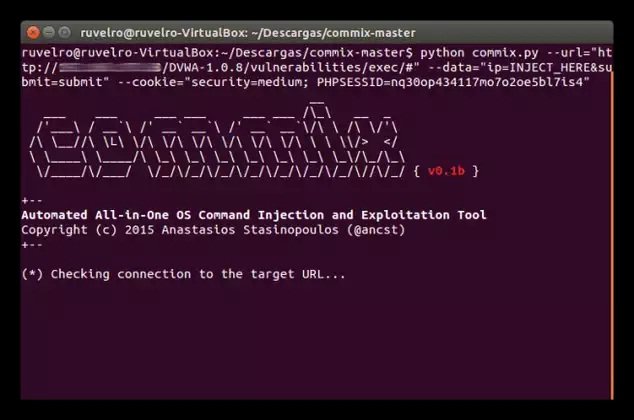

Uno de los ejemplos de ataque que nos explica el desarrollador es para atacar la web Damn Vulnerable Web. Para ello simplemente debemos teclear en el terminal de nuestro sistema:

La aplicación conectará con el servidor de la web (puede ser local o externo) y a continuación nos indicará si esta es vulnerable o no.

Otro ejemplo podría ser, por ejemplo, aprovechando la vulnerabilidad Shellshock de la siguiente manera:

En el siguiente enlace de GitHub podemos ver varios ejemplos más de cómo explotar estas páginas web mediante vulnerabilidades conocidas.

Commix nos permite atacar páginas web y servidores mediante otras técnicas, por ejemplo mediante una consola netcat inversa, mediante una consola netcat inversa pero sin usar netcat, etc). Como podemos ver esta herramienta es muy flexible y permite personalizar hasta el más mínimo detalle de la auditoría o del ataque de prueba.

Estos y otros ejemplos de explotación de objetivos podemos encontrarlos en el enlace anterior a GitHub.

Fuente:https://www.redeszone.net/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad