En septiembre de 2013 Mark Smith envió información sobre este fallo de seguridad a Launchpad para que Canonical pudiera solucionar el fallo de seguridad lo antes posible, sin embargo, nunca llegó a obtener respuesta y la brecha de seguridad ha estado presente en todas las versiones de Ubuntu, e incluso en Mac OS X, durante más de un año y medio, hasta ahora.

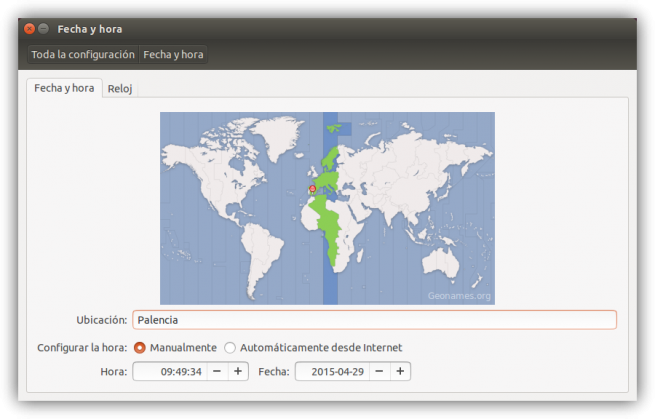

Este fallo de seguridad se resume en la posibilidad de cambiar la fecha y la hora del sistema sin permisos de superusuario, de manera que cualquier usuario con acceso local podría modificar estos parámetros del sistema y utilizarlos en su propio beneficio.

La vulnerabilidad fue configurada como “privada” por parte de Canonical ya que podía comprometer los datos privados de los usuarios de su sistema, sin embargo, poco a poco quedó olvidada y nunca se llegó a desarrollar un parche ni a hacer pública la información sobre esta.

Recientemente y sin previo aviso la compañía ha hecho público el informe de este fallo probablemente para que la comunidad ayude en el desarrollo de una solución y poder lanzar así un parche lo antes posible que proteja el cambio de fecha y hora sólo a los superusuarios (igual que en Windows, por ejemplo).

Un ejemplo de explotación de este fallo de seguridad en un sistema Linux como Ubuntu sería el siguiente:

Un usuario puede utilizar el comando “/var/log/auth.log” para saber cuándo un usuario ha estado autenticado como root. Una vez que tiene la fecha y la hora exactas se puede abrir la herramienta de fecha y hora y, desmarcando la opción de sincronizar a través de Internet, es posible asignar una fecha y una hora al sistema sin tener permiso de “sudo”. Así es posible cambiar la fecha y la hora a cuando el usuario concreto estaba autenticado con permisos de superusuario y conseguir así control total sobre la máquina (o ejecutar por ejemplo “sudo -s” para conseguir permisos completos).

Todos los sistemas operativos de Canonical con soporte (Ubuntu 12.04, Ubuntu 14.04, Ubuntu 14.10 y Ubuntu 15.04), así como las versiones actualizadas de Mac OS X son vulnerables a este fallo de seguridad. Tan pronto como las compañías desarrollen un parche llegará a todos los usuarios a través de sus correspondientes centros de notificaciones, por lo que debemos estar atentos para poder actualizar nuestros sistemas tan pronto como sea posible.

Fuente:https://www.redeszone.net/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad