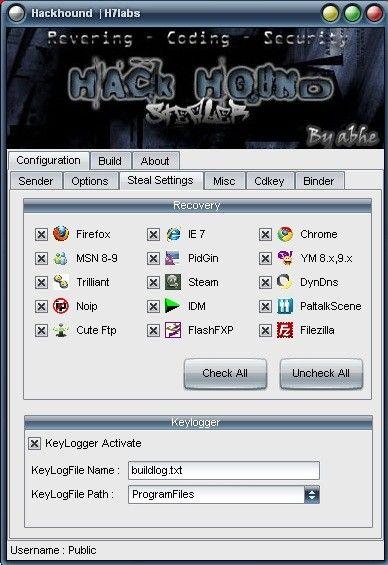

En este caso no vamos a hablar de la reutilización de una amenaza sino de la herramienta que permite la creación de estas. La utilización de HackHound vuelve a ser tema candente, creando aplicaciones que permiten el robo de información almacenada en los equipos y manejada por los usuarios. Ha sido el personal de McAfee el que ha dado la voz de alarma sobre este aspecto.

Varios expertos en seguridad han detectado servidores web comprometido que alojaban un servidor de control de una amenaza de este tipo. Lo que ha permitido a estos unir todas las pistas y apuntar hacia HackHound han sido los varios descuidos sufridos por algunos propietarios de estas amenazas que han olvidado eliminar el ZIP que contenía el ejecutable que permitía la instalación en el sistema comprometido.

Por este motivo se ha podido relacionar estas nuevas amenazas con lo que podría considerarse un constructor de amenazas informáticas.

Sin ir más lejos, los ciberdelincuentes se están valiendo de un malware diseñado para robar datos de Internet Explorer, Firefox, Google Chrome, Opera, Safari, Yahoo Messenger, MSN Messenger, Pidgin, FileZilla, Internet Download Manager, JDownloader o Trillian, algunos software muy antiguos que incluso ya han desaparecido, de ahí que sea necesario percatarse de la antigüedad de esta herramienta.

HackHound y servidores que se conectan a otros servidores

Aunque es ahora cuando ha salido a la luz dada la importancia que está tomando de nuevo, desde McAfee informan que las primeras instalaciones datan del pasado mes de enero y que se busca sobre todo afectar a empresas, utilizando este tipo de herramientas para llevar a cabo más bien un espionaje industrial. Sin embargo, al alojarse en servidores web públicos con páginas web accedidas por los usuarios, nada evita que un usuario particular pueda verse afectado.

Solo afecta a sistemas operativos Windows y a priori la existencia de una herramienta de seguridad debería servir para detener a tiempo la instalación de esta amenaza.

Fuente:https://www.redeszone.net/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad