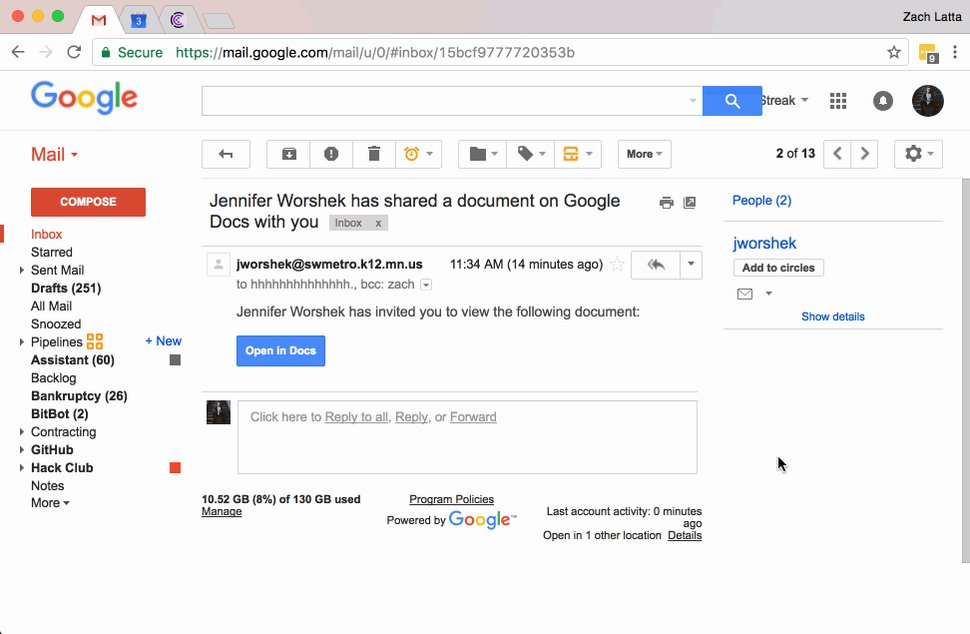

El día de ayer se dio conocer una campaña masiva de phishing apoyada en un enlace que supuestamente dirige a Google Docs. En caso de llegar un email cuyo asunto es [nombre del remitente] “ha compartido un documento de Google Docs contigo” (“has shared a document on Google Docs with you” en inglés), recomendamos borrarlo de forma inmediata, incluso si el remitente es una persona conocida.

Se trata de un ataque de phishing apoyado en OAuth. Una vez que la víctima haya hecho clic en el enlace, esta será redirigida a una página suplantando a Google Docs en la cual se le pedirá conceder una serie de permisos, entre los que están leer, enviar y borrar emails y acceder a los contactos (esto ya tendría que ser un indicador de que algo va mal, ya que los permisos solicitados son abusivos).

Como ya hemos comentado, la página de permisos de Google Docs es una suplantación, siendo en realidad parte del ataque de phishing cuyas consecuencias pueden ser desastrosas para el usuario. En caso de concederse los permisos, los atacantes podrán acceder y manejar a voluntad todos los emails y contactos de la cuenta de Gmail de la víctima sin necesidad de contraseña.

Es muy importante tener en cuenta que Google Docs jamás pedirá permisos al usuario para acceder, ni siquiera la primera vez, ya que no se trata de una aplicación o servicio de terceros que intente vincularse a una cuenta de Google. Por otro lado, las correspondientes aplicaciones de Google Docs para Android sí piden permisos, igual que todas las aplicaciones cuando se van a instalar en el sistema operativo de Google.

El hecho de conceder a los atacantes permisos para gestionar el correo electrónico les permite reenviar el ataque de forma automática a todas las personas que están en la lista de contactos de la víctima. Esto explica por qué es muy probable que el remitente del correo malicioso sea alguien conocido.

Todo lo que esté vinculado con la cuenta de Gmail comprometida está en riesgo

Lo primero que piensa uno cuando ha sido víctima de este ataque es en los daños colaterales relacionados con el ecosistema de Google (buscador, Gmail, Google+, Google Docs, Fotos… ), sin embargo, las consecuencia podrían ir mucho más allá.

Los atacantes podrían tomar el control de todas las cuentas correspondientes a los servicios en los que está registrado la víctima. Nos estamos refiriendo a redes sociales (Twitter, Facebook…), tiendas (Amazon, Steam…) y servicios de todo tipo, como los de almacenamiento en la nube (Dropbox, Mega… ).

Esto significa que, en caso de tener archivos comprometedores en Drobpox, los atacantes podrían acceder a estos. Si la víctima tiene guardados los datos de pago en Amazon o Steam, los atacantes podrían comprar con el dinero de la víctima. Lo único que tendrían que hacer sería iniciar el proceso de recuperación y tener la suerte de que todo se haga desde la misma cuenta de correo robada, sin tener que introducir ningún código de confirmación que llegaría por teléfono u otro medio.

Google ya ha reaccionado contra la campaña de phishing

En cuanto la campaña de phishing empezó a ser difundida y denunciada a través de los medios, Google movió ficha y empezó a poner en lista negra las aplicaciones relacionadas con esta, lo que tendría que impedir la vinculación de las cuentas.

Para ello, el gigante del buscador se ha dedicado a eliminar las páginas falsas y actualizar la Navegación Segura para identificar las URL falsificadas empleadas por los atacantes, además de haber puesto al equipo correspondiente a trabajar para que esto no vuelva a suceder.

La campaña consiguió un rápido impacto, llegando incluso a afectar a empresas y otros tipos de organizaciones que se apoyan en el ecosistema de Google para funcionar, además de miles de usuarios individuales.

El origen de este problema está en OAuth, un estándar de autenticación que permite a servicios y aplicaciones de terceros acceder a una cuenta. Los intentos de acceder a los tokens de OAuth mediante phishing es muy común cuando se intenta robar las contraseñas de los usuarios.

Por otro lado, no se cree que esta campaña haya sido patrocinada o apoyada por ningún estado debido a su naturaleza excesivamente indiscriminada.

¿Qué hacer en caso de haber sido víctima de la falsa aplicación de Google Docs?

Si la víctima todavía puede acceder a su cuenta de Google/Gmail, lo que tiene que hacer es eliminar los permisos concedidos a la falsa aplicación de Google Docs a través los siguientes pasos:

- Acceder a la configuración de permisos de la cuenta de Gmail a través de https://myaccount.google.com.

- Dirigirse a Inicio de sesión y seguridad > Aplicaciones y sitios conectados a tu cuenta > Aplicaciones conectadas a tu cuenta > Administrar aplicaciones.

- Buscar “Google Docs” de la lista de aplicaciones conectadas y eliminarla, ya que no es la verdadera aplicación de Google Docs para navegadores.

Fuente:https://muyseguridad.net/2017/05/04/no-clic-google-docs-email/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad